Una nueva vulnerabilidad de día cero que afecta a Zimbra ha sido explotada para hackear más de 1000 servidores de correo electrónico empresariales, según la firma de respuesta a incidentes Volexity.

En julio y principios de agosto, se llamó a Volexity para investigar varias infracciones de Zimbra Collaboration Suite. El análisis de la compañía mostró que los atacantes probablemente habían explotado CVE-2022-27925, una vulnerabilidad de ejecución remota de código en Zimbra que el proveedor parchó en marzo de 2022.

El problema era que la explotación de CVE-2022-27925 requiere credenciales de administrador, lo que hace que la explotación masiva sea menos probable. Además, no había indicios de que los atacantes hubieran logrado obtener las credenciales requeridas.

Un análisis posterior mostró que era posible omitir la autenticación al acceder al mismo punto final utilizado por CVE-2022-27925. Los hallazgos se informaron a Zimbra, que parchó la vulnerabilidad de omisión de autenticación a fines de julio con el lanzamiento de las versiones 9.0.0P26 y 8.8.15P33.

Volexity cree que CVE-2022-27925 ha sido explotado en combinación con la falla de día cero , rastreada como CVE-2022-37042, desde al menos finales de junio de 2022. Inicialmente fue atacado por actores de amenazas centrados en el ciberespionaje y luego por otros para intentos de explotación masiva.

En muchos casos, los atacantes implementaron webshells en un esfuerzo por obtener acceso persistente a los servidores de correo electrónico de Zimbra.

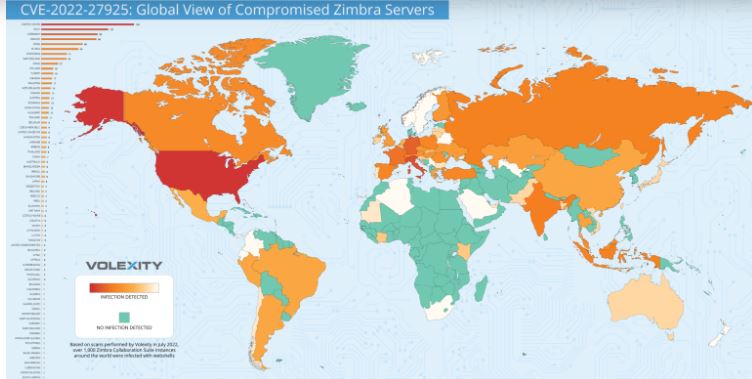

La firma de ciberseguridad usó su conocimiento de estos webshells para realizar escaneos de Internet e identificar instancias de Zimbra comprometidas. Se han visto más de 1.000 víctimas en todo el mundo, pero el porcentaje más alto se encuentra en Estados Unidos y Europa occidental. Incluyen negocios globales con miles de millones de dólares en ingresos, así como organizaciones gubernamentales y militares.

“En el otro extremo de la escala, las organizaciones afectadas también incluyeron una cantidad significativa de pequeñas empresas que probablemente no tengan personal de TI dedicado para administrar sus servidores de correo, y quizás menos probable que puedan detectar y remediar un incidente de manera efectiva”, dijo Volexity.

La compañía señaló que el número real de víctimas probablemente supere las 1.000

Es especialista en ciberseguridad con más de 16 años de experiencia en seguridad de la información. Conoce muy bien la inteligencia de amenazas, la gestión de riesgos, la evaluación de vulnerabilidades y las pruebas de penetración, el análisis forense cibernético y la tecnología de seguridad en la nube (AWS, Azure, Google Cloud). Ocupó varios puestos de investigador de ciberseguridad en diferentes empresas. Tiene experiencia en diferentes industrias como finanzas, atención médica, marketing, gobierno, finanzas turísticas, aerolíneas, telecomunicaciones y biometría.