Especialistas en ciberseguridad reportan la detección de una nueva vulnerabilidad crítica que reside en la JNDI de la consola de base de datos H2, explotable en un ataque similar a Log4Shell. Aunque no se prevé un nivel de explotación similar al de la falla en Log4j, la comunidad de la ciberseguridad ya analiza los potenciales riesgos derivados de esta falla, que será identificada como CVE-2021-42392.

Los investigadores de JFrog mencionan que JNDI es una API que brinda funcionalidades de directorio y nombres para aplicaciones Java, mientras que H2 es una base de datos Java SQL de código abierto ampliamente utilizada, principalmente por fabricantes de dispositivos de Internet de las Cosas (IoT).

Según el reporte, esta falla también fue detectada a inicios de diciembre, descubriendo URLs controladas por los actores de amenazas para facilitar la ejecución remota de código no autenticado, permitiendo a los actores de amenazas tomar control sobre las implementaciones afectadas.

Los expertos consideran que esta es la primera falla crítica encontrada desde el hallazgo de Log4Shell explotando la misma raíz de ataque pero sin formar parte de Log4j: “Es probable que haya más paquetes afectados por la misma causa raíz que Log4Shell, aceptando URL de búsqueda JNDI arbitrarias. Hemos ajustado nuestro marco de detección de vulnerabilidades automatizado para tener en cuenta la función javax.naming.Context.lookup como una función peligrosa y liberado el marco en el repositorio de Maven para encontrar problemas similares a Log4Shell2″, reportan los investigadores.

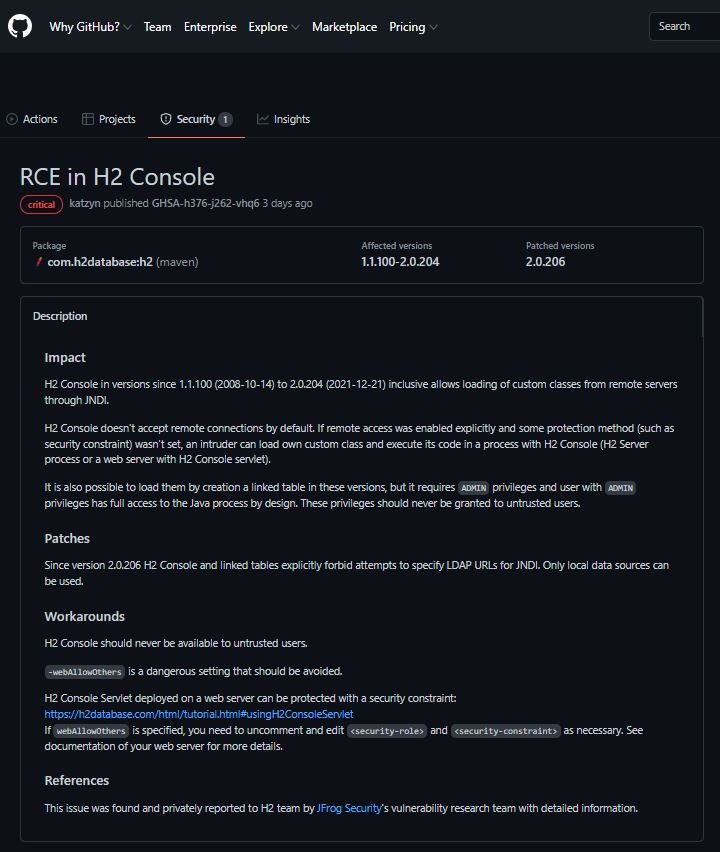

El paquete de base de datos H2 fue uno de los primeros que validaron y reportaron a sus desarrolladores, quienes de inmediato lanzaron una nueva versión, disponible en GitHub. Los expertos agregan que varias rutas de código en el marco de la base de datos H2 pasan sin filtrar en las URL controladas por el atacante a la función javax.naming.Context.lookup, lo que permitiría la carga remota de la base de código.

En el reporte, se solicita a los usuarios de la base de datos H2 actualizar sus implementaciones a la más reciente versión disponible: “Si está ejecutando una consola H2 que está expuesta a su LAN, este problema es extremadamente crítico y debe actualizar su base de datos H2 a la versión 2.0.206 de inmediato”, agrega JFrog.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad