Un reciente informe asegura que la vulnerabilidad afectando a Checkbox Survey, una herramienta ASP.NET para agregar a los sitios web la funcionalidad de encuestas, fue explotada por un grupo de hacking auspiciado por el gobierno de China en una campaña contra organizaciones públicas y privadas en E.U. El informe, preparado por la firma de seguridad Sygnia, no menciona expresamente al gobierno chino, aunque señala que las tácticas y procedimientos empleados en esta campaña han sido atribuidos anteriormente a actores en el gigante asiático.

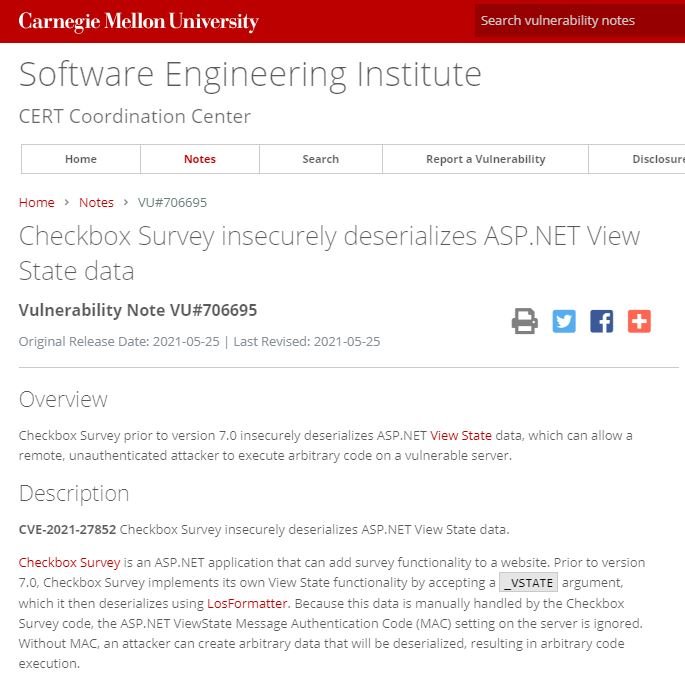

La vulnerabilidad en cuestión fue identificada como CVE-2021-27852 y es descrita como una falla de ejecución de código debido a la deserialización que impacta en la versión 6 de Checkbox Survey. La falla puede ser explotada de forma remota por actores de amenazas no autenticados. La versión 7 de la herramienta es completamente segura, aunque los usuarios deben considerar que las versiones anteriores no recibirán actualizaciones.

Checkbox Survey menciona que sus soluciones son empleadas por compañías en todo el mundo, incluyendo organizaciones gubernamentales como la NASA, la OTAN, las fuerzas armadas de E.U., el Departamento de Estado e incluso la Comisión Reguladora Nuclear.

Como se menciona al inicio, Sygnia encontró múltiples vínculos entre esta campaña y un ataque a la industria privada y organizaciones gubernamentales en Australia detectado en 2020. Al inicio no se tenían sospechas sobre los responsables del ataque, aunque esto cambió con las investigaciones posteriores.

Sygnia ha encontrado similitudes entre el malware utilizado en los ataques de Australia y esta reciente campaña contra Checkbox Survey. No obstante, los expertos mencionan que el incidente en Australia tuvo un mayor alcance y consta de otras tácticas y procedimientos.

Los investigadores identificaron a los atacantes como TG1021 o Praying Mantis, señalando que este es un grupo con avanzadas capacidades y que emplea exploits de deserialización dirigidos contra los servidores IIS de Windows vulnerables. El malware empleado por estos hackers contiene herramientas personalizadas diseñadas específicamente para servidores IIS, además de un backdoor y múltiples módulos post-exploit para el despliegue de múltiples tareas de hacking.

Los expertos de Sygnia describieron este malware como un “desarrollo volátil” que debe ser cargado en la memoria del dispositivo comprometido en un esfuerzo para tratar de eliminar sus rastros. La campaña de explotación contra Checkbox Survey sigue activa, por lo que se recomienda a los usuarios afectados actualizar a la versión segura de esta herramienta a fin de mitigar el riesgo de explotación.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad