Especialistas en cómputo forense han detectado la presencia de múltiples herramientas apócrifas para la descarga de navegadores en múltiples países, empleadas para desplegar peligrosas variantes de malware que podrían registrar todas las actividades de las víctimas a través de la cámara web.

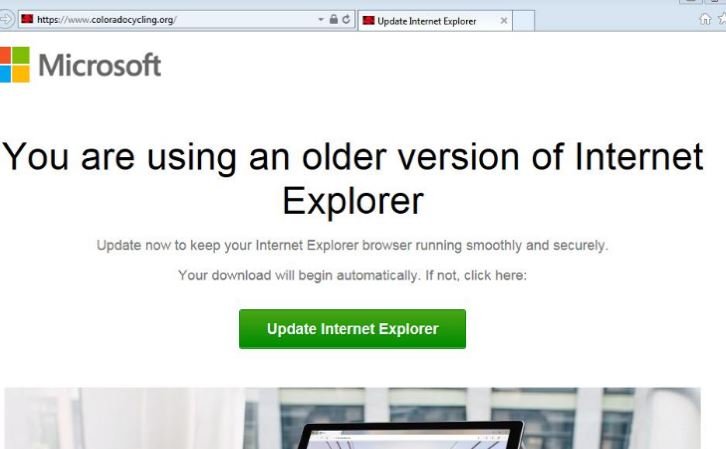

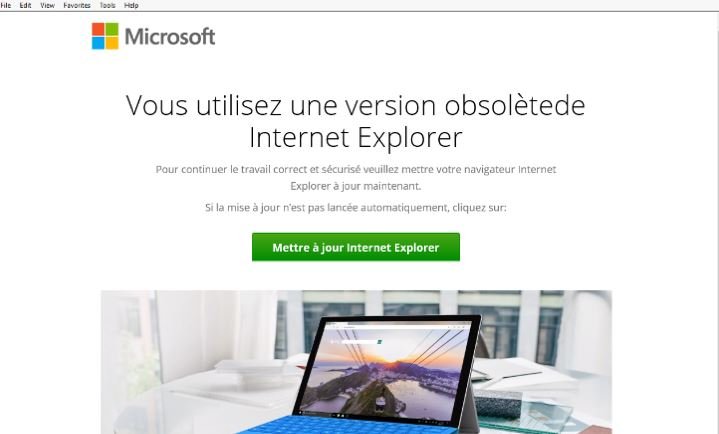

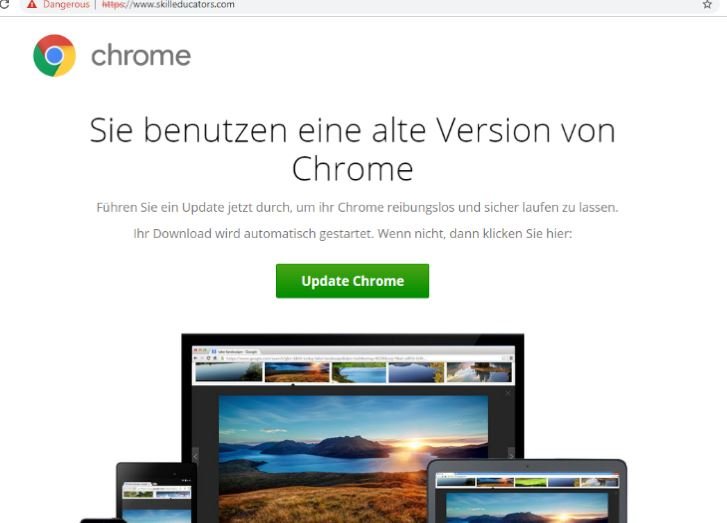

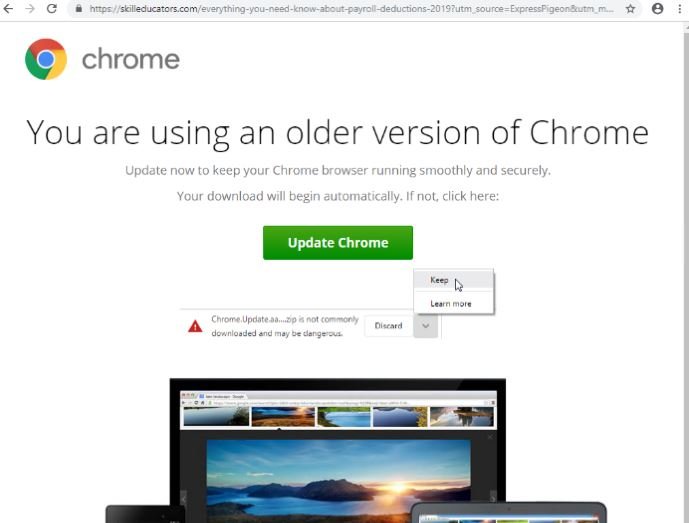

Según los reportes, el malware empleado por los hackers se encuentra en los enlaces para la descarga de una actualización del navegador (Chrome, Internet Explorer, entre otros), aunque también se pueden encontrar estos enlaces adjuntos a emails. Aunque esta técnica, conocida como “fake downloader”, no es nueva, sí es altamente efectiva.

Investigadores de la firma Proofpoint detectaron recientemente una campaña de fake downloader aparentemente perpetrada por los actores de amenazas del grupo TA569 (también conocido como SocGholish).

Acorde a los especialistas en cómputo forense, el ataque comienza analizando la ubicación, versión del sistema operativo y navegador usado por las potenciales víctimas. Si el equipo cumple con las características ideales para el ataque, los usuarios comienzan a recibir los correos electrónicos o enlaces para redirigirlos a la falsa página de actualización.

Una vez en la página web maliciosa, los criminales tratan de convencer a los usuarios de que hagan clic en un botón o descarguen un archivo JavaScript o HTA para proteger sus equipos. Si las víctimas caen en la trampa, se inicia un script que registrará la información del sistema afectado y comenzará la segunda etapa del ataque, que incluye infección por un troyano bancario (Chthonic) y un software de acceso remoto conocido como NetSupport, una herramienta legítima que es abusada con fines maliciosos.

Los perpetradores atacan a toda clase de objetivos, ya sean usuarios individuales, organizaciones, instituciones públicas, compañías privadas, miembros del sector académico, entre otros.

Como hemos mencionado anteriormente, esta no es una práctica nueva, y aunque debería ser una variante de ataque ampliamente conocida, millones de usuarios ignoran que los hackers pueden aprovecharse de las actualizaciones de las compañías legítimas. Además, los expertos en cómputo forense siempre recomiendan a los usuarios mantener su software actualizado, por lo que esta medida de seguridad también se ve afectada por los criminales.

Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática, se recomienda ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad