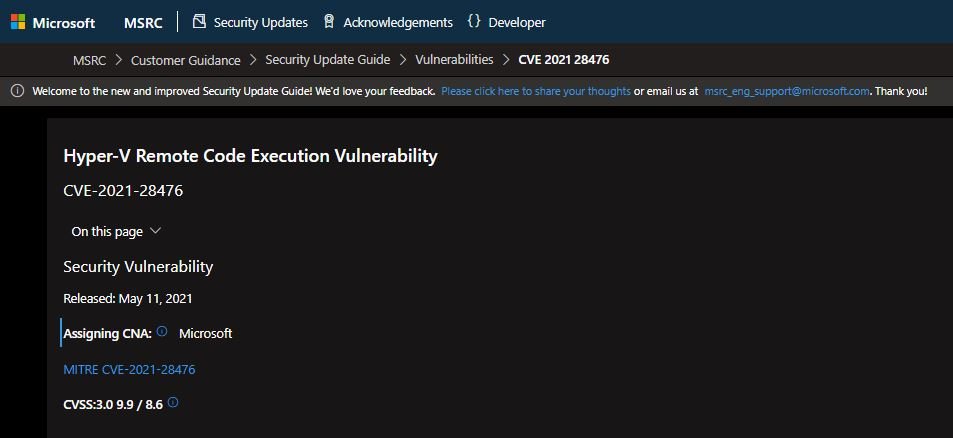

Se han publicado los detalles técnicos sobre una vulnerabilidad que reside en Hyper-V, el hipervisor nativo de Microsoft para la creación de máquinas virtuales en sistemas Windows y el entorno Azure. Identificada como CVE-2021-28476, la falla recibió un puntaje de 9.9/10 según el Common Vulnerability Scoring System (CVSS) y su explotación podría resultar crítica para los sistemas sin actualizar.

La falla reside en el switch de red de Hyper-V e impacta en las implementaciones Windows 10 y Windows Server 2012-2019. Al parecer la vulnerabilidad se introdujo con el lanzamiento de una compilación de código lanzada en agosto de 2019 y fue corregida en mayo de este año.

Aunque hasta hace poco se desconocían los principales detalles sobre esta falla, la investigación de un grupo de expertos reveló detalles de la detección de la vulnerabilidad y el riesgo de explotación. Este reporte fue presentado a Microsoft.

Los expertos aseguran que la vulnerabilidad existe debido a que el switch virtual no valida adecuadamente el valor de una solicitud OID dirigida a un adaptador de red. Las solicitudes OID pueden incluir la descarga de hardware, IPsec y solicitudes de virtualización I/O de raíz única.

Los actores de amenazas tratando de explota esta vulnerabilidad deben tener acceso a una máquina virtual invitada y enviar un paquete especialmente diseñado al host de Hyper-V. Como resultado, puede presentarse el bloqueo del host y la finalización de todas las máquinas virtuales que se ejecuten sobre él, además de la ejecución remota de código en el host.

Si bien el servicio Azure no se ha visto afectado, es probable que algunas implementaciones locales de Hyper-V permanezcan expuestas, ya que no todos los administradores actualizan las máquinas Windows según el lanzamiento de los parches de Microsoft. Ejemplo de estos riesgos de seguridad es la vulnerabilidad identificada como EternalBlue, corregida en abril de 2017 pero de la que se siguen viendo casos de explotación.

Para más información sobre vulnerabilidades, exploits, variantes de malware, riesgos de ciberseguridad y cursos de seguridad de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad