Investigadores de la firma de seguridad cibernética Imperva Red Team han revelado información sobre una vulnerabilidad recientemente encontrada y reparada que afectó a más de 2.500 millones de usuarios de Google Chrome así como a todos los navegadores basados en Chromium como Edge y Opera.

La vulnerabilidad identificada como CVE-2022-3656, hace posible que los atacantes remotos adquieran datos confidenciales de los usuarios como contraseñas para proveedores de servicios en la nube y conocimiento sobre billeteras de criptomonedas. Después de una mayor investigación se determinó que la vulnerabilidad se debió a la forma en que el navegador Chrome trató los enlaces simbólicos al procesar directorios y archivos.

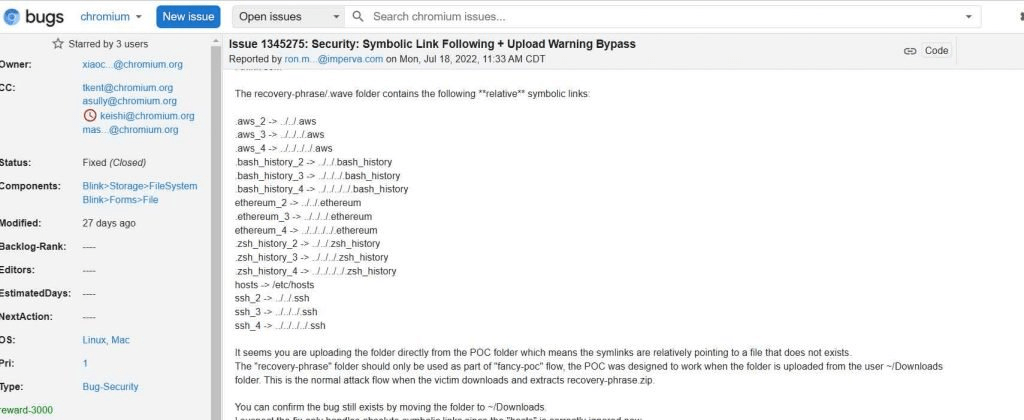

Debido a esta vulnerabilidad un atacante puede usar ingeniería social para convencer a una víctima de que visite un sitio web que ha sido comprometido y luego descargue un archivo ZIP de ese sitio web. El archivo contendrá un enlace simbólico a una carpeta o archivo valioso que ya está presente en el dispositivo, como claves de billetera. Se solicita al usuario que ingrese sus claves de recuperación cada vez que este archivo se envía de regreso a este sitio como un componente de una cadena de infección, como un servicio de billetera criptográfica.

El perpetrador del ataque ahora puede ir a través del enlace simbólico para llegar al archivo original que contiene la palabra clave. Los investigadores de Imperva desarrollaron una prueba de concepto que utiliza trucos de CSS para cambiar el tamaño del elemento de entrada del archivo. Esto garantiza que el archivo se cargue correctamente independientemente de dónde se coloque la carpeta en la página y que la información pueda ser robada de manera efectiva.

Los investigadores se refirieron a la vulnerabilidad como SymStealer. La vulnerabilidad surge cuando el adversario hace uso del sistema de archivos para eludir las restricciones del programa y acceder a archivos a los que no se debe acceder. De acuerdo con los hallazgos de la investigación de Imperva, cuando un usuario arrastra y suelta una carpeta directamente en un elemento de entrada de archivo el navegador resuelve recursivamente todos los enlaces simbólicos sin mostrar primero un mensaje de advertencia.

Para brindarle algunos conocimientos básicos, a veces se hace referencia a un enlace simbólico como enlace simbólico. Es un archivo que dirige el sistema operativo a otro directorio o archivo y le dice que lo trate como si estuviera guardado en la ubicación del enlace simbólico. En la mayoría de los casos esta función ayuda a los usuarios en el proceso de establecer accesos directos, organizar archivos y redirigir rutas de archivos.

Pero el estudio realizado por Imperva mostró que esta funcionalidad tenía el potencial de ser abusada para generar vulnerabilidades como esta, que ocurría como resultado de la forma en que los navegadores interactuaban con los enlaces simbólicos para el procesamiento de estructuras de archivos y directorios. Un término diferente para esta vulnerabilidad es “seguimiento de enlace simbólico”.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad