Los responsables de Apache HTTP recomiendan a los usuarios mantener sus implementaciones actualizadas debido a la reciente detección de una vulnerabilidad explotada activamente. Identificada como CVE-2021-40438, la falla fue descrita como una falsificación de solicitudes del lado del servidor (SSRF) explotada en servidores web httpd con el módulo mod_proxy habilitado.

Según el reporte, la vulnerabilidad puede ser explotada por actores de amenazas empleando una solicitud especialmente diseñada para forzar el reenvío de solicitudes a un servidor arbitrario y fuera del control de las víctimas. La falla fue detectada por los equipos de seguridad de Apache HTTP durante la investigación de otro error de seguridad, lo que permitió identificar que esta falla reside en todas las versiones anteriores a 2.4.48.

“Mediante el envío de una solicitud especialmente diseñada, es posible forzar al módulo mod_proxy para enrutar las conexiones de un servidor de origen establecido por los hackers, lo que permite la extracción de información confidencial o el acceso a servidores internos”, señala el reporte de los administradores.

Hasta el momento se han identificado alrededor de 500,000 servidores usando versiones vulnerables de httpd, aunque Apache menciona que servicios como Amazon Web Services (AWS), Microsoft Azure y Google Cloud cuentan con mecanismos de seguridad adicionales, por lo que solo los usuarios administrando solo servidores httpd podrían verse afectados.

Múltiples exploits de prueba de concepto (PoC) ya han sido publicados, además ya se han registrado algunos casos de explotación activa. Un reporte de Cisco señala la detección de cinco vulnerabilidades en Apache HTTP que afectan a algunos de sus productos, incluyendo Prime Collaboration Provisioning, Security Manager, Expressway y TelePresence Video Communication Server.

Por otra parte, la compañía también señala que su equipo de respuesta a incidentes de seguridad de productos fue notificado sobre múltiples intentos de explotación relacionados con CVE-2021-40438. La autoridad de ciberseguridad en Alemania también ha reportado casos de explotación activa, por lo que es un hecho confirmado que al menos un grupo de hacking está detrás de los ataques de CVE-2021-40438.

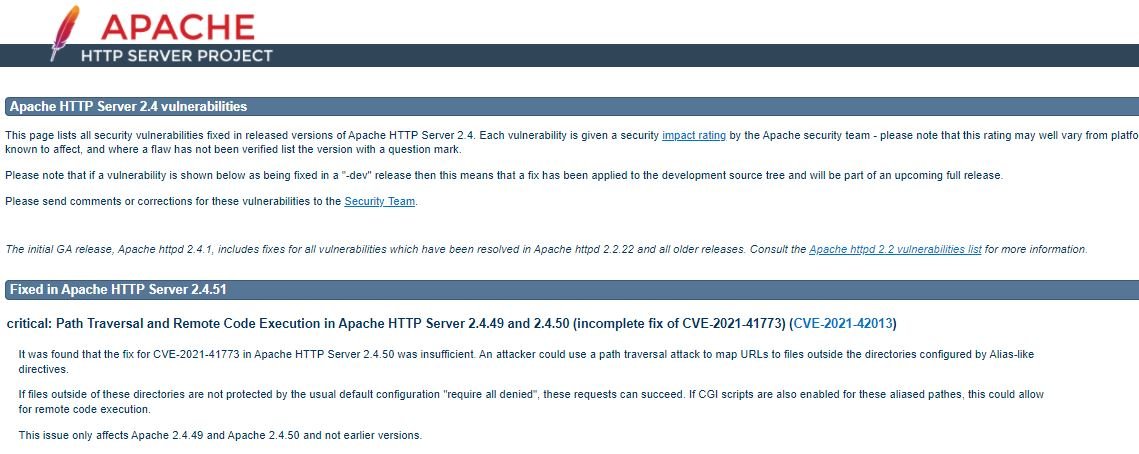

Las actualizaciones ya están disponibles, por lo que se invita a los usuarios de implementaciones afectadas a actualizar a v2.4.49, versión corregida de Apache HTTP.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad