Está circulando una nueva estafa de sextorsión que se hace pasar por un correo electrónico del sitio web pornográfico YouPorn y advierte que se ha publicado en el sitio web un video sexualmente explícito de la víctima y al mismo tiempo solicita que la víctima pague dinero para eliminar el video del sitio web.

Las estafas de sextorsión por correo electrónico incluyen a estafadores que fingen tener fotografías o películas de la víctima participando en comportamientos sexuales y luego exigen una compensación financiera para que el material no se haga público.

En comparación con el correo de piratas informáticos ficticios que graban en secreto videos comprometedores o las fuerzas del orden que imponen multas, amenazan con acciones legales o cargos por ver o poseer material pornográfico ilegal, correos electrónicos no deseados como “YouPorn” o aquellos que afirman que se ha subido contenido explícito que representa al destinatario. a plataformas legítimas, son relativamente nuevos.

Los archivos infecciosos pueden incluirse en campañas de spam o vincularse como descargas desde el interior de los propios mensajes. Documentos (como PDF, Microsoft Office, Microsoft OneNote, etc.), ejecutables (como.exe y.run), archivos (como ZIP y RAR), JavaScript, etc., son todos ejemplos de tipos de archivos. que caen bajo esta categoría. Cuando se accede a un archivo de este tipo se ponen en marcha cadenas de infección.

Tras una investigación, hemos llegado a la conclusión de que el correo electrónico “YouPorn” en cuestión es fraudulento. Existen algunas variaciones distintas de este correo electrónico no deseado, pero todas son esencialmente una nueva versión del fraude de sextorsión.

Es posible que se haya publicado recientemente un vídeo o una imagen sexualmente explícitos en el sitio web de YouPorn y que el remitente haya afirmado falsamente que el receptor puede ser reconocido en el vídeo o la imagen. Los correos electrónicos ofrecen una serie de alternativas de pago para eliminar el contenido y evitar que se vuelva a cargar en el futuro.

Es imperativo que se informe a todos que todas las afirmaciones hechas en estas cartas son completamente ficticias y que este correo no está afiliado de ninguna manera con el sitio web genuino de YouPorn.

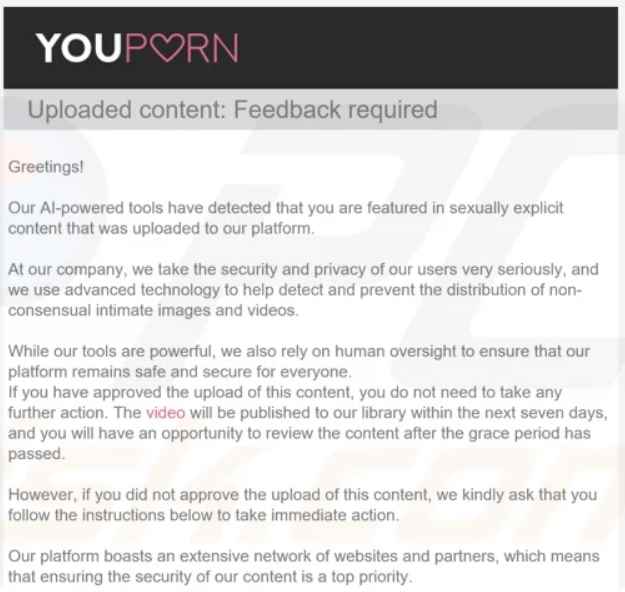

Notifica al receptor que los algoritmos impulsados por IA de YouPorn han descubierto que han aparecido en un vídeo que contiene contenido sexual explícito. Esta es una medida de seguridad preventiva, ya que va contra las regulaciones de YouPorn distribuir grabaciones o imágenes de cualquier persona que participe en actividades sexuales sin su consentimiento.

Si el receptor dio permiso para que el material se publique en la plataforma, el destinatario no tiene que realizar ninguna acción más. El material se hará accesible para la aprobación del destinatario así como para la revisión de otros usuarios del sitio web después de un período de espera de siete días.

En caso de que esto no ocurra, la carta proporciona una variedad de estrategias de eliminación alternativas. Existen algunas variaciones de la estafa por correo electrónico “YouPorn” que prometen una desinstalación gratuita; sin embargo, cuando el receptor intenta elegir esta opción, se le envía de regreso a la página de inicio de su navegador ya que la URL proporcionada está vacía. Debido a esto, las víctimas se ven obligadas a investigar las numerosas opciones relacionadas con el pago que se presentan en las distintas versiones del correo electrónico.

El que analizamos incluía una opción que costaba 199 dólares e incluía “eliminación, bloqueo y protección básicos rápidos contra la recarga” para veinte sitios web diferentes que formaban parte de la red de socios de YouPorn. La opción “Plan A”, que cuesta $699 y ofrece protección por un año completo, así como un aumento en el número de sitios protegidos a 300, también extiende el período de cobertura. Aunque el “Plan B” cuesta $1399, es una opción de tres años que incluye el “Plan A” y agrega técnicas de reconocimiento facial para facilitar el bloqueo de información inapropiada. Además, el “Plan A” está incluido en el “Plan B”.

Dado que la transacción está totalmente automatizada, no es necesario que el receptor participe de ninguna manera, ya que el único tipo de dinero que se puede utilizar para realizar los pagos es Bitcoin.

Todas las afirmaciones que se hacen en estos correos electrónicos no deseados no son ciertas, como se indicó anteriormente. Además, YouPorn y cualquier otra empresa o negocio genuino no están conectados de ninguna manera con este correo electrónico de phishing de ninguna manera o forma. En consecuencia, los receptores de estos mensajes no corren ningún peligro real.

Las víctimas de este fraude sufren pérdidas financieras y no pueden recuperar su dinero ya que las transacciones de bitcoins son muy imposibles de rastrear.

Debido a que el correo electrónico no deseado es tan omnipresente y puede diseñarse de manera tan profesional, le recomendamos encarecidamente que tenga mucho cuidado al recibir correos electrónicos, mensajes privados y directos, mensajes de texto y otros tipos de mensajes. Es importante recordar no hacer clic en ningún enlace o archivo adjunto que incluya correos electrónicos sospechosos, ya que pueden contener malware.

Recomendamos encarecidamente utilizar una versión de Microsoft Office lanzada después de 2010, ya que estas versiones proporcionan una opción de “Vista protegida” que detiene la ejecución automática de macros.

Debido a que el software malicioso no sólo se propaga a través de correo electrónico no solicitado, se recomienda encarecidamente seguir nuestro consejo de descargarlo únicamente de fuentes legítimas y confiables.

También se recomienda activar y actualizar el software utilizando las funciones y herramientas que ponen a disposición los creadores oficiales del software. Esto se debe al hecho de que las herramientas utilizadas para la activación ilegal (también conocida como “cracking”) y las actualizaciones proporcionadas por terceros pueden incluir malware.

Además, dado que hay una gran cantidad de material falso y peligroso en Internet que está bien disfrazado, es imperativo extremar las precauciones al navegar por la web.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad