Mantener el anonimato en línea puede ser desde un pasatiempo hasta un requisito de empleo. Los hackers siempre están desarrollando nuevos métodos para mantener su tráfico en Internet 100% anónimo y, si uno de ellos puede usar un proxy de su elección, es como la cereza en el pastel.

Hoy hablaremos de una herramienta que lo ayudará a usar el servidor proxy o el nodo de salida TOR de su elección fácilmente. Con esta herramienta podemos conectarnos a cualquier país utilizando solamente el código ISO correspondiente; acorde a los investigadores en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS), TorGhostNg bloquea todo el tráfico no TOR a través de Iptables y redirige todo el tráfico a la red TOR.

ENTORNO

- Sistema Operativo: Kali Linux 2020

- Versión de kernel: 5.5.0

PASOS DE INSTALACIÓN

- Use el siguiente comando para clonar el proyecto

- git clone https://github.com/githacktools/TorghostNG

root@kali:/home/iicybersecurity# git clone https://github.com/githacktools/TorghostNG

Cloning into 'TorghostNG'…

remote: Enumerating objects: 81, done.

remote: Counting objects: 100% (81/81), done.

remote: Compressing objects: 100% (79/79), done.

remote: Total 215 (delta 46), reused 0 (delta 0), pack-reused 134

Receiving objects: 100% (215/215), 80.06 KiB | 266.00 KiB/s, done.

Resolving deltas: 100% (117/117), done.

- Use el comando cd para ingresar al directorio Torghost

root@kali:/home/iicybersecurity# cd TorghostNG/

root@kali:/home/iicybersecurity/TorghostNG#

- Ahora, use el comando sudo python3 install.py para instalar dependencias

root@kali:/home/iicybersecurity/TorghostNG# sudo python3 install.py

[+] Applying display language… Done

TorghostNG 1.3 - Make all your internet traffic anonymized through Tor proxy

Rewritten from TorGhost with Python 3

[i] tor is already installed

[i] macchanger is already installed

[i] pip3 is already installed

DEPRECATION: Python 2.7 reached the end of its life on January 1st, 2020. Please upgrade your Python as Python 2.7 is no longer maintained. pip 21.0 will drop support for Python 2.7 in January 2021. More details about Python 2 support in pip, can be found at https://pip.pypa.io/en/latest/development/release-process/#python-2-support

WARNING: Skipping pyinstaller as it is not installed.

[+] Installing PyInstaller…

Collecting pyinstaller

Downloading PyInstaller-3.6.tar.gz (3.5 MB)

|████████████████████████████████| 3.5 MB 1.4 MB/s

Installing build dependencies … done

Getting requirements to build wheel … done

Preparing wheel metadata … done

Collecting altgraph

=======================================================================================================SNIP========================================================================================

13158 INFO: checking PYZ

13159 INFO: Building PYZ because PYZ-00.toc is non existent

13159 INFO: Building PYZ (ZlibArchive) /home/iicybersecurity/TorghostNG/build/torghostng/PYZ-00.pyz

13879 INFO: Building PYZ (ZlibArchive) /home/iicybersecurity/TorghostNG/build/torghostng/PYZ-00.pyz completed successfully.

13888 INFO: checking PKG

13889 INFO: Building PKG because PKG-00.toc is non existent

13889 INFO: Building PKG (CArchive) PKG-00.pkg

19268 INFO: Building PKG (CArchive) PKG-00.pkg completed successfully.

19281 INFO: Bootloader /usr/local/lib/python3.8/dist-packages/PyInstaller/bootloader/Linux-64bit/run

19281 INFO: checking EXE

19282 INFO: Building EXE because EXE-00.toc is non existent

19282 INFO: Building EXE from EXE-00.toc

19283 INFO: Appending archive to ELF section in EXE /home/iicybersecurity/TorghostNG/dist/torghostng

19328 INFO: Building EXE from EXE-00.toc completed successfully.

[*] Done

[i] You can run TorghostNG with 'torghostng'

[i] If you have any questions, take a look at TorghostNG Tutorial Videos here: https://bit.ly/34TNglL

You will love it, i think :D

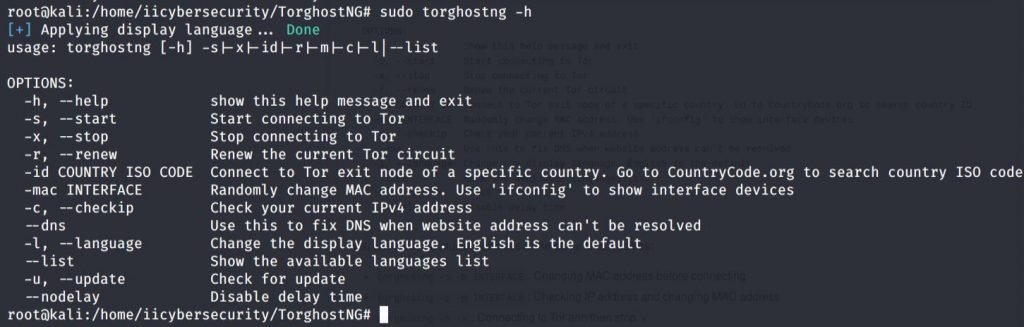

- Use el comando sudo torghostng -h para encontrar la opción de ayuda

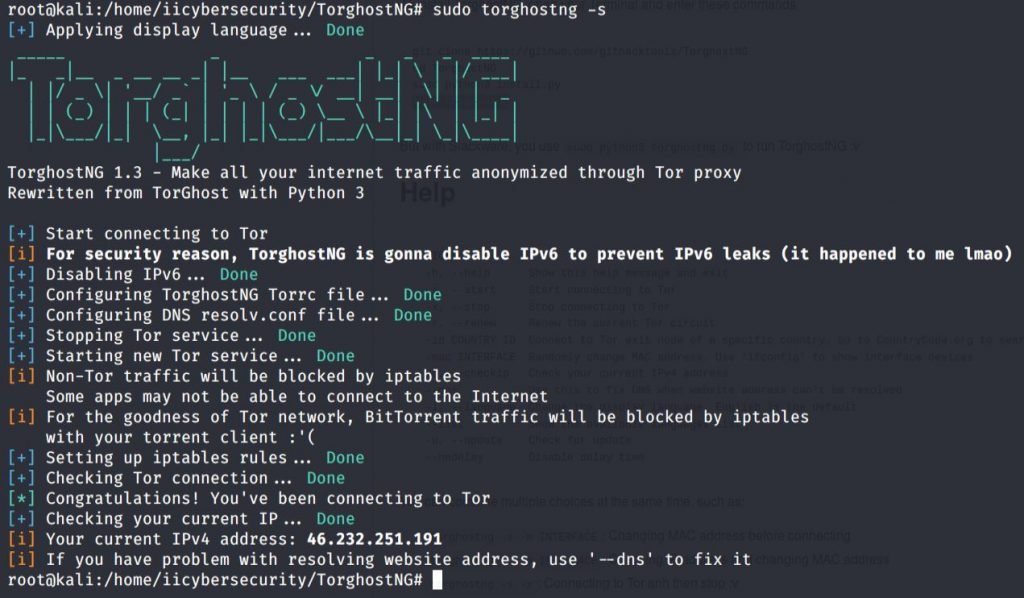

- Ahora, use el comando sudo torghostng -s para iniciar los servicios de la herramienta

- Aquí, iniciamos con éxito los servicios de Tor

- En la imagen de arriba vimos la dirección IP

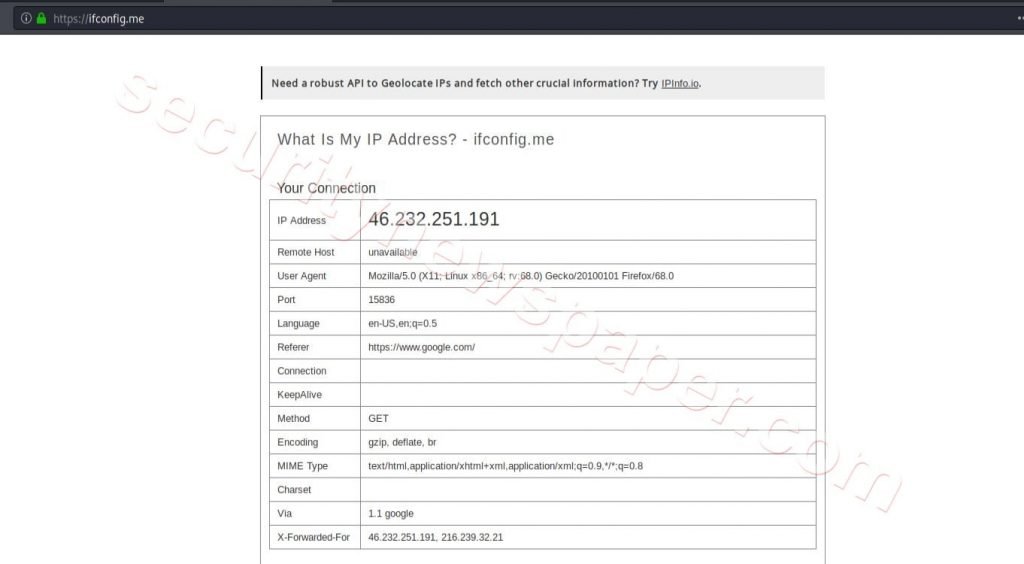

- Ahora, verifiquemos la dirección IP escribiendo ifconfig.me en el navegador

- Obtuvimos la misma dirección IP con éxito

SELECCIONE EL PAÍS DEL SERVIDOR PROXY

- Ahora puede anonimizar su tráfico de Internet y usar el proxy del país de su elección

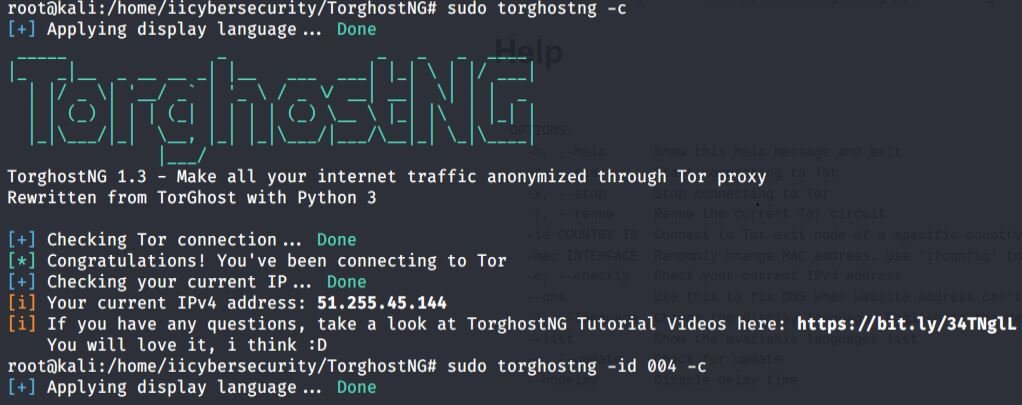

- También podemos cambiar la conexión TOR a un país diferente, pero antes ejecutaremos sudo torghostng –c para verificar la IP del nodo de salida TOR actual

- Ahora, vamos a la nueva IP

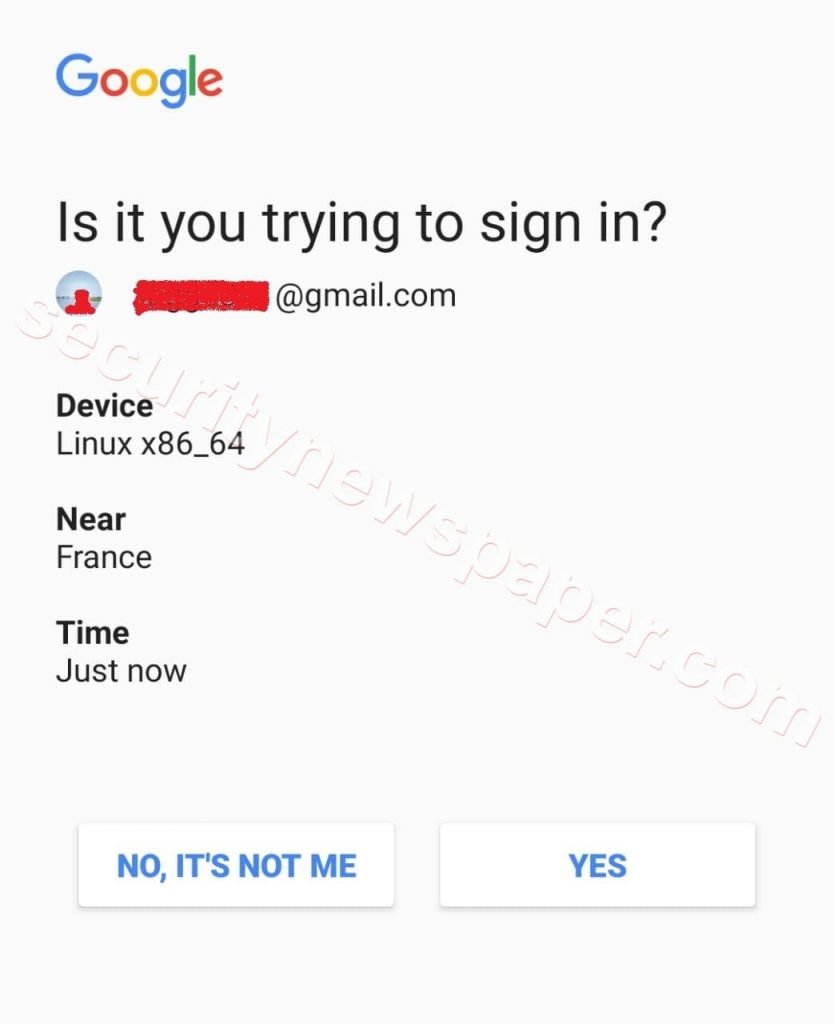

- Intentemos iniciar sesión en su cuenta de Gmail. Cuando intentamos iniciar sesión en cualquier cuenta de Gmail, nos pedirá que nos autentiquemos con el sistema operativo y la ubicación. Ahora, revisemos el teléfono móvil

- En la imagen de arriba vemos que se accede a la cuenta de Gmail desde Francia

- También podemos especificar el país de nuestra elección utilizando el código ISO correspondiente. Haga clic en el siguiente enlace para obtener una lista de códigos ISO https://en.wikipedia.org/wiki/List_of_ISO_3166_country_codes

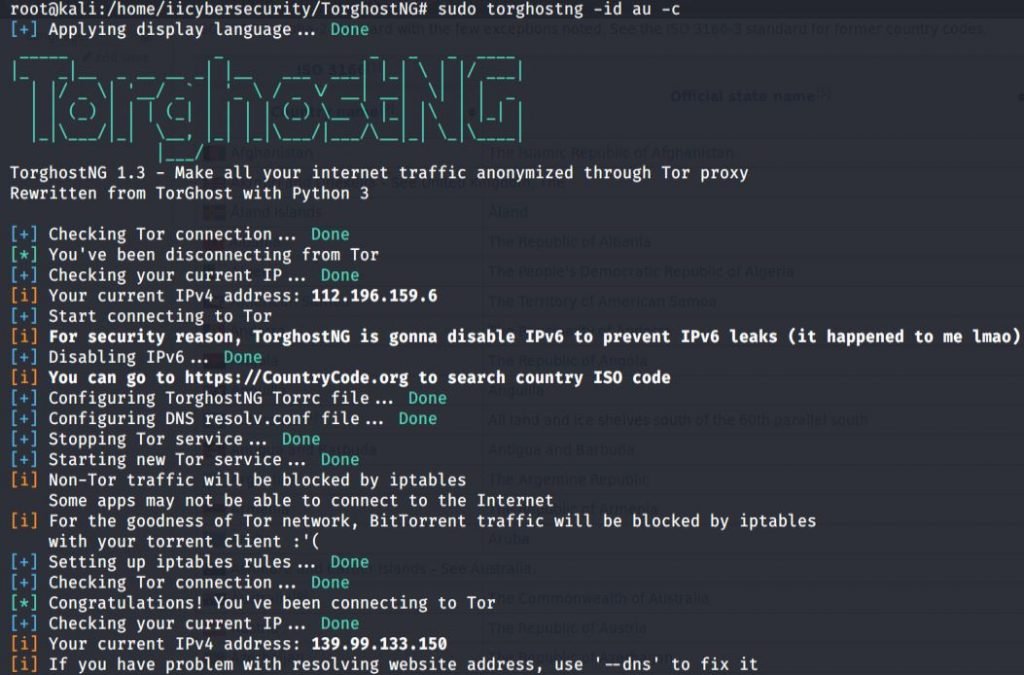

- Use el comando sudo torghostng -id au -c para conectar los servicios TOR de un país en particular

- au es para Australia

- Nos hemos conectado a un país en particular y también podemos ver la dirección IP de verificación

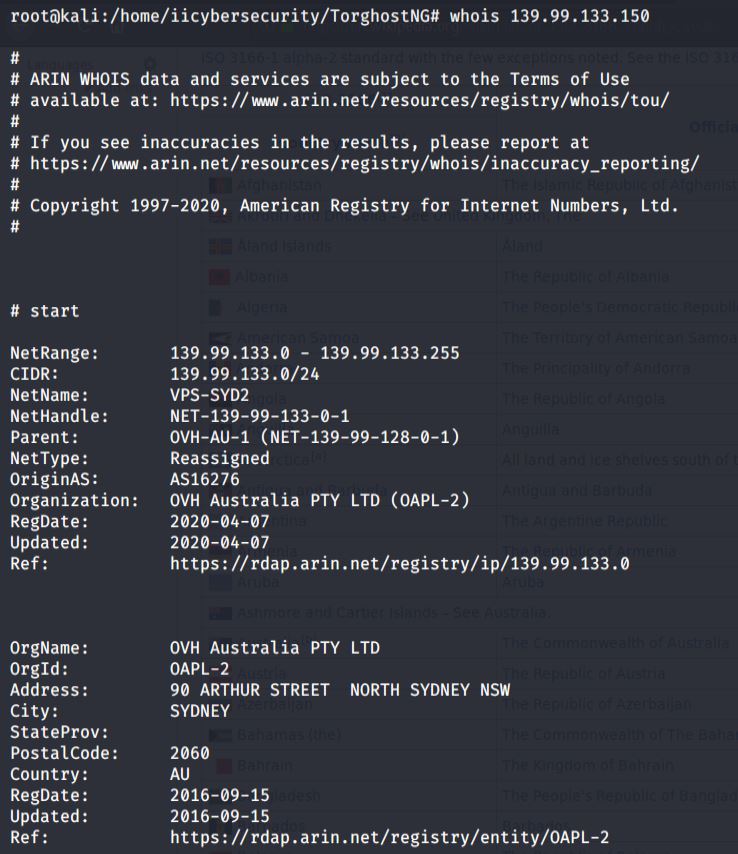

- Ahora, use el siguiente comando para verificar el país

- whois 139.99.133.150

- Esto mostrará los detalles completos sobre la dirección IP

- Obtuvimos con éxito los detalles sobre la dirección IP y enviamos nuestro tráfico a través de Australia

CONCLUSIÓN

Hemos visto cómo conectarnos a los servicios TOR usando la herramienta TorGhostNG. Muchos periodistas, activistas, políticos y otros profesionales utilizan los servicios TOR para mantenerse seguros en Internet, aseguran los expertos en hacking ético de IICS.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad