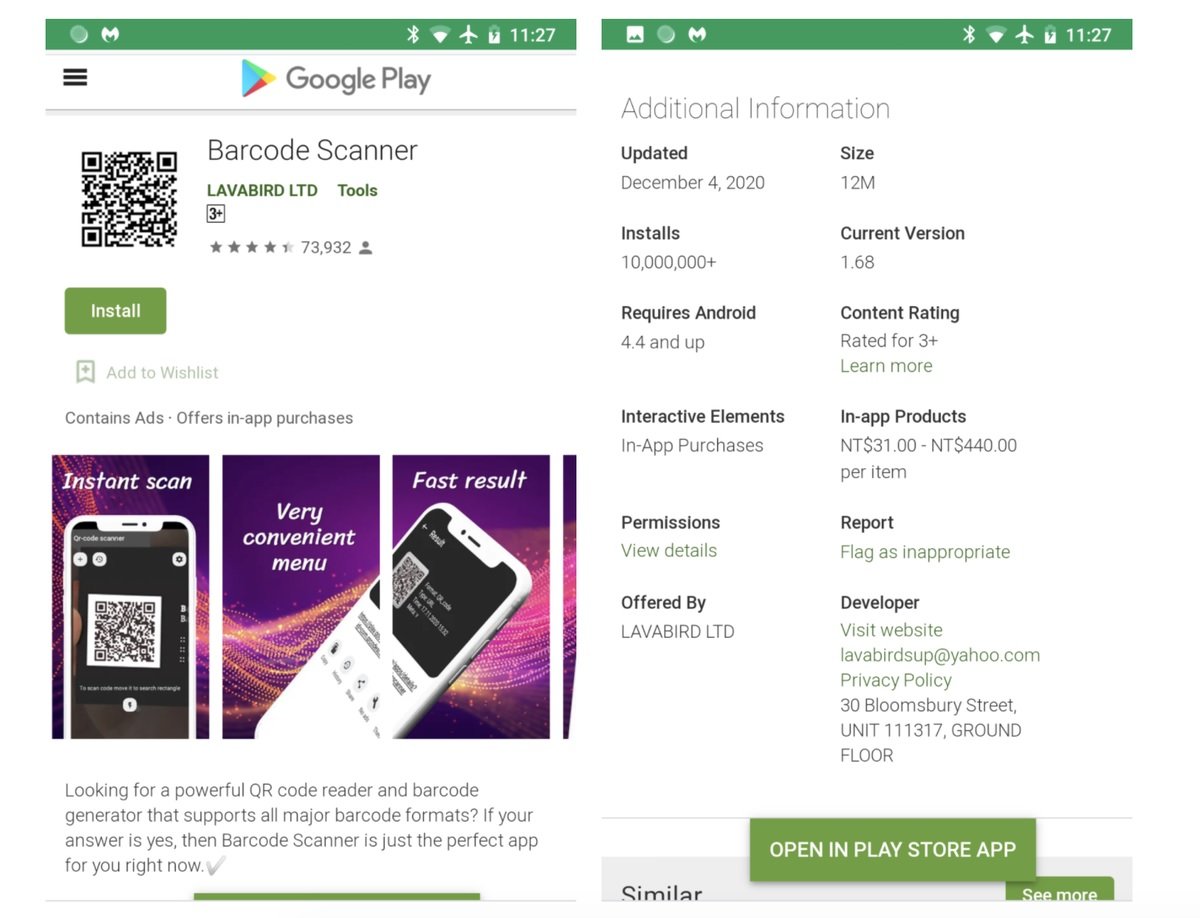

Aproximadamente 10 millones de dispositivos inteligentes con sistema Android habrían estado expuestos a ciberataques luego de que Barcode Scanner, una popular app de escaneo de código de barras recibiera una actualización maliciosa que la convirtió en una peligrosa variante de malware. La app, disponible en la plataforma oficial Google Play, ofrece un lector de códigos QR y generador de códigos de barras, lo que la convirtió en una herramienta de gran popularidad.

Acorde a un reporte elaborado por la firma de seguridad Malwarebytes, múltiples usuarios comenzaron a reportar un comportamiento anómalo en la aplicación, que siempre dio la impresión de ser un software legítimo y seguro. Aunque en casos similares este comportamiento está relacionado con anuncios no deseados y publicidad maliciosa conectada a nuevas aplicaciones, los usuarios afirmaban no haber instalado herramientas relacionadas con Barcode Scanner, desarrollada por Lavabird Ltd. No obstante, después de un breve análisis los expertos descubrieron el problema con la app.

Los problemas comenzaron a partir del lanzamiento de una actualización de software que modificó la función para mostrar anuncios sin previo aviso. Los especialistas mencionan que muchos desarrolladores deciden lanzar actualizaciones imprevistas para convertir sus aplicaciones en máquinas de publicidad de la noche a la mañana, buscando obtener mayores ingresos publicitarios o bien forzar a sus usuarios a adquirir una suscripción de paga.

“Los usuarios pueden acceder a versiones gratuitas de una app, permitiendo a los desarrolladores obtener ingresos por publicidad. No obstante, en ocasiones los creadores de kits de desarrollo de software (SDK) para publicidad pueden realizar modificaciones altamente agresivas, afectando la experiencia de los usuarios”, mencionan los especialistas.

Aunque en la mayoría de los casos estos cambios son atribuidos a terceros, el reporte de Malwarebytes menciona que el código malicioso fue incluido directamente en la última actualización de Barcode Scanner, intencionalmente ocultado por los desarrolladores de la app. Los investigadores incluso detectaron la misma firma de seguridad utilizada en actualizaciones anteriores.

Después de recibir el reporte, Google decidió remover esta aplicación de su tienda oficial y comenzar una investigación sobre los desarrolladores. Cabe mencionar que el riesgo sigue latente para los usuarios que siguen utilizando esta app, por lo que se recomienda desinstalarla de cualquier dispositivo tan pronto como sea posible.

Este es un vector de ataque empleado por desarrolladores malintencionados para tratar de evadir los mecanismos de seguridad en Google Play Store, por lo que los especialistas temen que más casos similares aparezcan en breve. Otro método similar consiste en la implementación de verificaciones del sensor de movimiento, es decir, variantes de malware que se activan hasta que el usuario interactúa físicamente con su dispositivo infectado, ataque empleado principalmente por operadores de troyanos bancarios hace un par de años.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad