Las medidas de distanciamiento social permanecerán vigentes en la mayor parte del mundo durante los próximos meses, por lo que los empleados y directivos de organizaciones públicas y privadas seguirán dependiendo de las herramientas de trabajo remoto (como Zoom, Slack, entre otras), mencionan expertos en seguridad de la información.

Una de las herramientas más populares durante el aislamiento ha sido Private Branch Exchange (PBX), una tecnología heredada que permite el envío de mensajes de voz directamente a la bandeja de correo de los usuarios. Cuando alguien no puede responder a una llamada telefónica, una grabación será enviada de forma automática a su bandeja de entrada.

Esta es una función muy útil para los miembros de cientos de compañías, aunque expertos en seguridad de la información afirman que los actores de amenazas han encontrado la forma de aprovechar esta plataforma para desplegar ataques de phishing contra usuarios específicos. El informe fue elaborado por especialistas de la firma IRONSCALES.

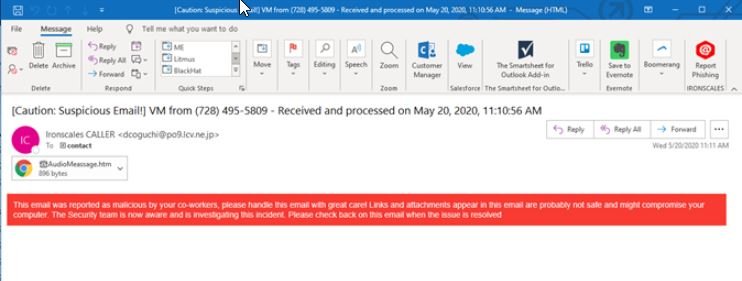

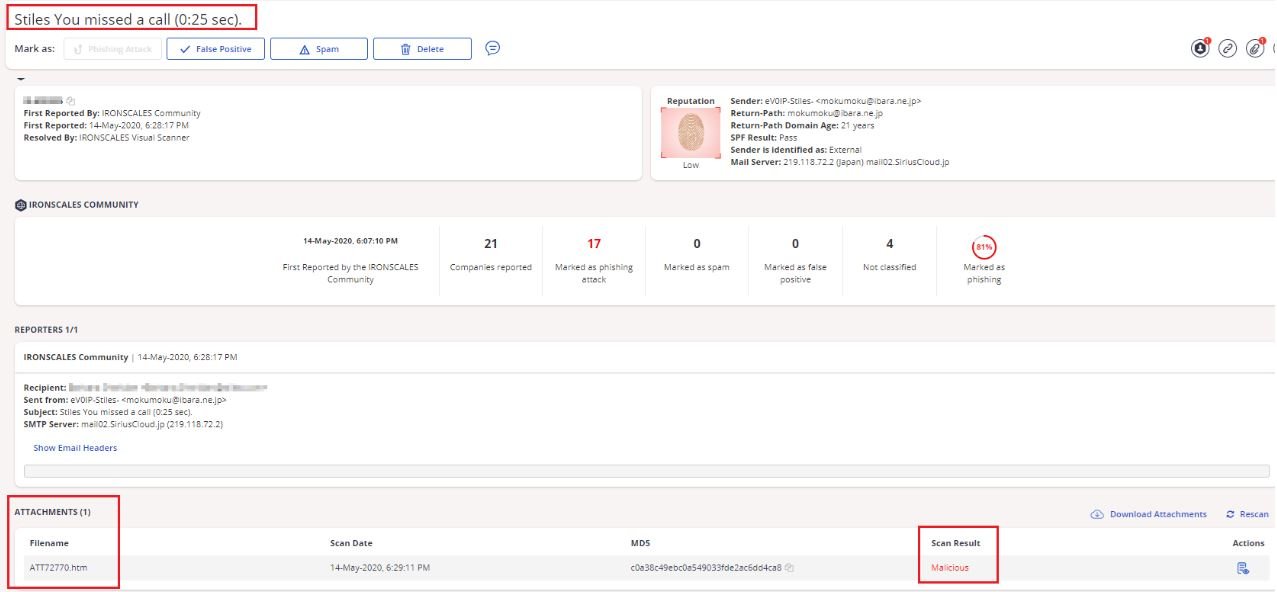

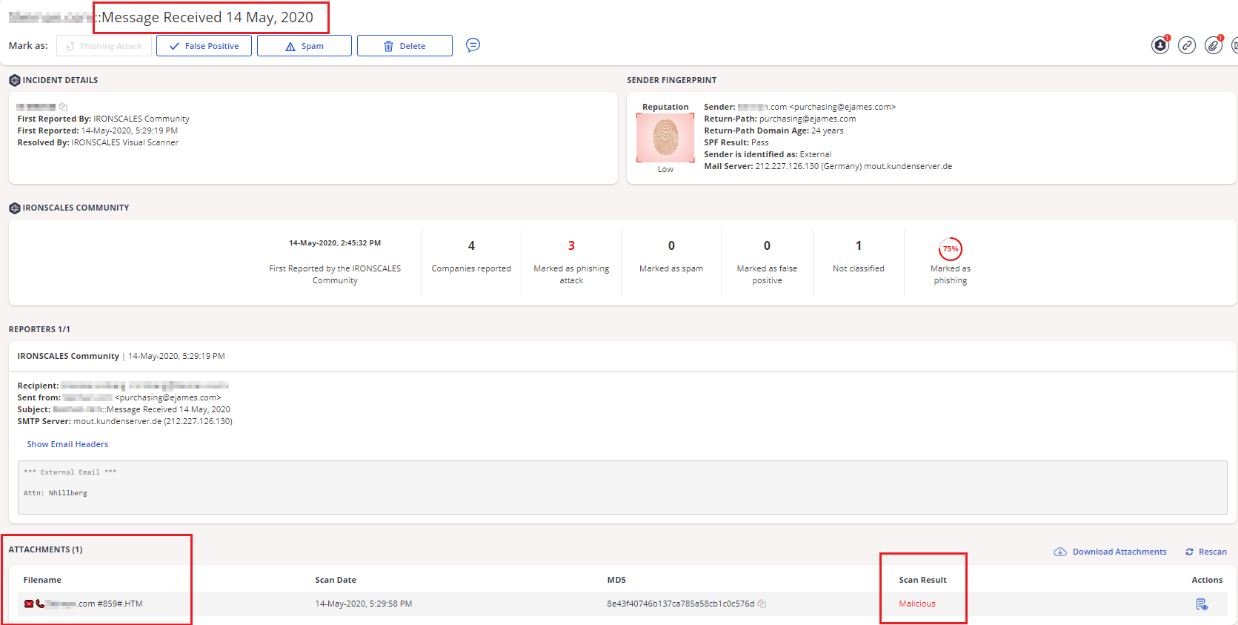

El ataque se basa en el uso de una técnica conocida como phishing de voz (o vishing), que requiere en envío de emails con líneas de asunto específicas para los usuarios atacados enviando mensajes presuntamente provenientes de implementaciones de PBX. En la imagen siguiente, se muestra un ejemplo de email personalizado que incluye el nombre de la compañía o del usuario, por lo que no hay indicios claros de que se trate de un email de phishing.

Aunque el contenido de estos mensajes es escaso, los expertos en seguridad de la información creen que las víctimas caen en la trampa debido a lo específico del título del email: “Este nivel de sofisticación explica por qué estos mensajes son capaces de esquivar cualquier filtro de seguridad de email, pues en realidad estos sistemas no son capaces de detectar mensajes de phishing que no incluyen cargas maliciosas”.

Prácticamente cualquier empresa que emplee esta herramienta es susceptible de ataques, por lo que el Instituto Internacional de Seguridad Cibernética (IICS) recomienda a los usuarios implementar algunos pasos para mitigar el riesgo de vishing:

- Notificar a los empleados sobre este riesgo y la forma en la que se lleva a cabo un ataque. Un empleado con conocimientos de ciberseguridad puede detectar un ataque antes de que sea tarde

- Implementar desarrollos tecnológicos capaces de detectar estafas de phishing tan sofisticadas; si bien el uso de estas tecnologías implica una inversión considerable, a largo plazo las organizaciones podrán darse cuenta de que estos costos valen la pena

Más de 100 mil buzones de voz han sido objetivo de ataques de vishing, por lo que debe considerarse un riesgo para cada compañía que depende del uso de estas herramientas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad