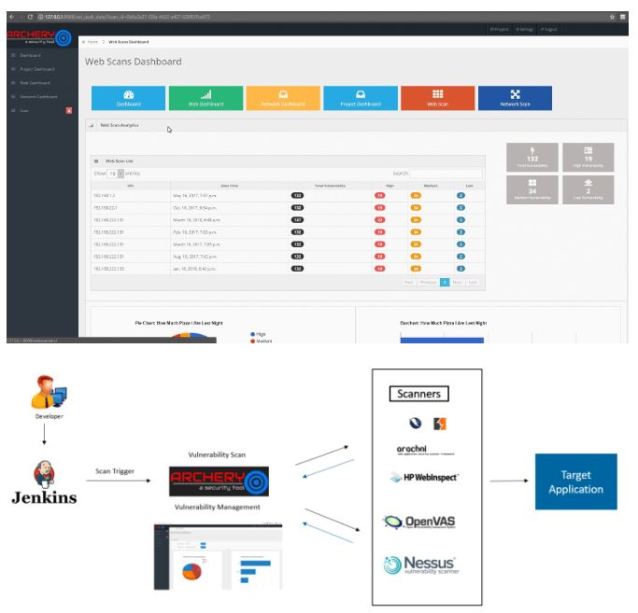

Un experto en seguridad informática explica que, Archery es una herramienta de administración y evaluación de vulnerabilidad de código abierto que ayuda a los desarrolladores y evaluadores a realizar escaneos y administrar vulnerabilidades. Archery utiliza herramientas de código abierto para realizar un escaneo completo de la aplicación web y la red. De la misma manera, esta herramienta realiza el escaneado autenticado dinámico de la aplicación web y cubre las aplicaciones mediante el uso de selenium. Esta herramienta también se puede utilizar para la implementación de un entorno DevOps CI / CD.

Esta es una pequeña lista de lo que puede hacer la herramienta:

- Realice escaneos de vulnerabilidades de red y de red utilizando herramientas de código abierto.

- Correlaciona y colabora todos los datos de escaneos sin formato, los muestra de forma consolidada.

- Realice un escaneo web autenticado.

- Realice la exploración de la aplicación web usando selenio.

- Gestión de Vulnerabilidades.

- Habilite la API REST para que los desarrolladores realicen análisis y administración de vulnerabilidades.

- Sistema de venta de entradas JIRA.

- Descubrimiento y escaneo de subdominios.

- Escaneos periódicos

- Escaneos concurrentes.

- Útil para los equipos de DevOps para la gestión de vulnerabilidades.

El profesional nos dio una lisra de requisitos:

- Python 2.7

- OpenVas 8

- OWASP ZAP 2.7.0

- Selenium Python Firefox Web driver

Debe habilitar la API REST Burp. Puede gestionar y desencadenar escaneos utilizando Archery una vez que la API REST esté habilitada.

Setup Setting

ZAP ejecutando el modo daemon

Para Windows: zap.bat -daemon -host 0.0.0.0 -port 8080 -config api.disablekey=true -config api.addrs.addr.name=.* -config api.addrs.addr.regex=true

Para otro: zap.sh -daemon -host 0.0.0.0 -port 8080 -config api.disablekey=true -config api.addrs.addr.name=.* -config api.addrs.addr.regex=true

El profesional en seguridad informática nos da direcciones para la configuración de Zap.

- Ir a la página de configuración

- Edite la configuración de ZAP o navegue por la URL: https: // host: port / setting_edit /

- Complete la información requerida.

- Clave de la API Zap: déjelo en blanco si usa ZAP como daemon api.disablekey = true

- Zap API Host: su API de host zap IP o IP de sistema ex. 127.0.0.1 o 192.168.0.2

- Puerto API de Zap: puerto de ejecución ZAP

Ahora para la configuración de OpenVAS.

- Ir a la página de configuración

- Edite la configuración de OpenVAS o navegue por la URL: https: // host: port / networkscanners / openvas_setting

- Complete la información requerida y guarde.

Mapa vial

Analizador de analizadores y plugin

- Nessus

- Netsparker

Soporte de plugin de Popular Tools.

- Análisis de SSL

- Nikto

Informes

Escaneo automático de vulnerabilidades de API.

Imágenes POC de vulnerabilidad.

Escaneo de seguridad en la nube.

Es importante mencionar que actualmente el proyecto está en fase de desarrollo y todavía hay trabajo en marcha.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad