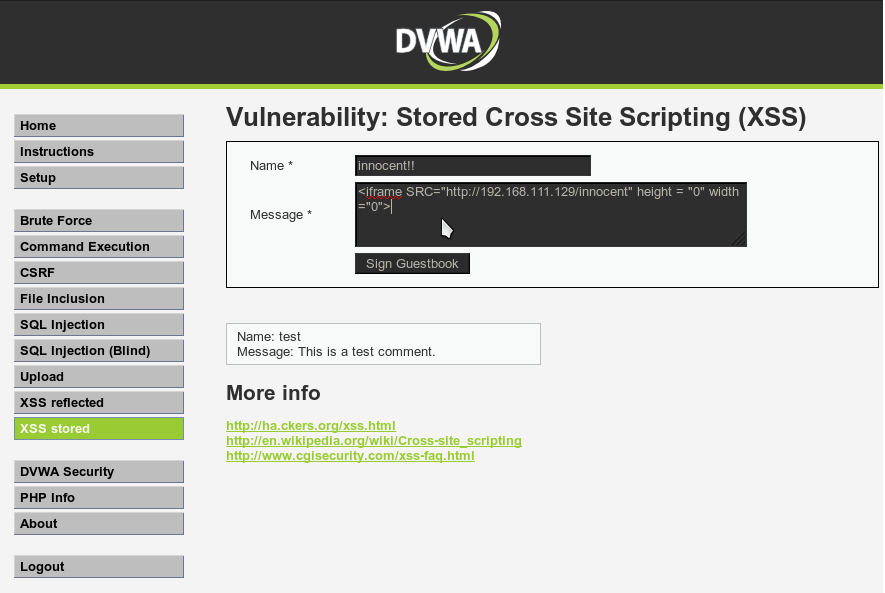

Vulnerabilidades web cómo configurar DVWA

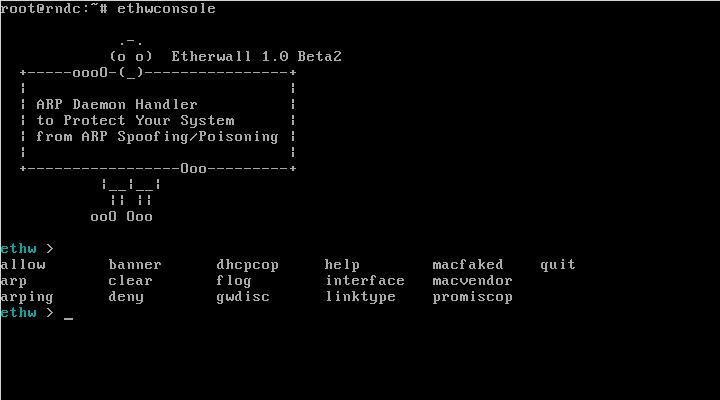

A lo largo del año pasado se descubrieron varias vulnerabilidades que afectan a servidores, como fue el caso de Heartbleed. Sin embargo también siguen vigentes muchas vulnerabilidades clásicas de haceLEER MÁS