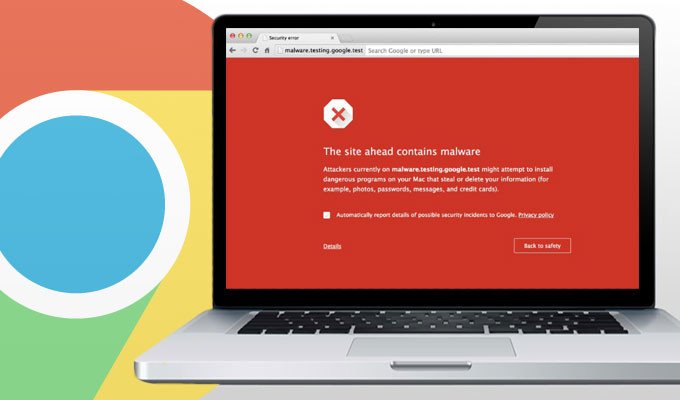

Software sin licencia y malware, estrechamente vinculados: BSA

Una investigación realizada por la consultora IDC en una muestra de 600 millones de computadoras de 81 países encontró que entre mayor sea el índice de software sin licencia, mayorLEER MÁS