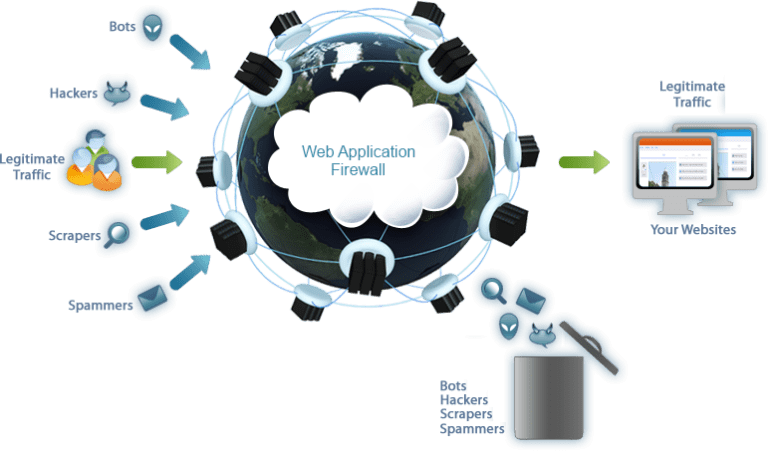

Implementar firewall de aplicación para evitar tecnicas “SQL injection”

Además de auditar el código de las aplicaciones Web y realizar test de penetración, también se debería implementar un firewall de aplicación para evitar ataques con técnicas de SQL injection.LEER MÁS