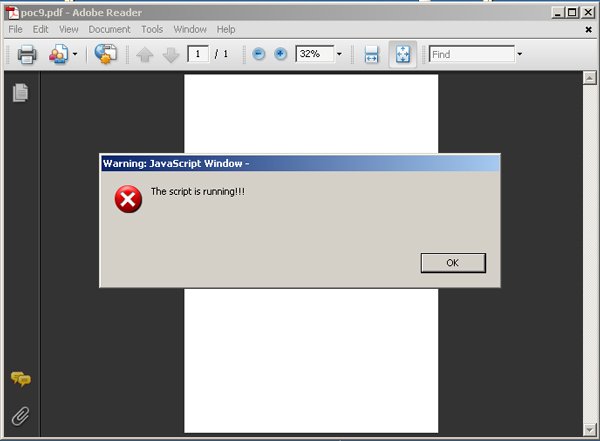

Archivos de imagen y PDF con escalas de grises podrían contener malware

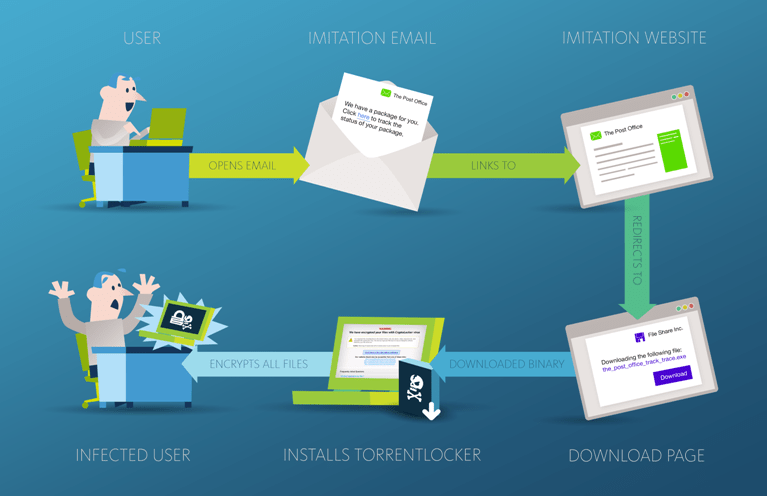

La astucia de los ciberdelincuentes es innegable y está alcanzando límites insospechados. Después de aplicar la ingeniería social en muchas de las amenazas, ahora toca tirar de imaginación y utilizarLEER MÁS