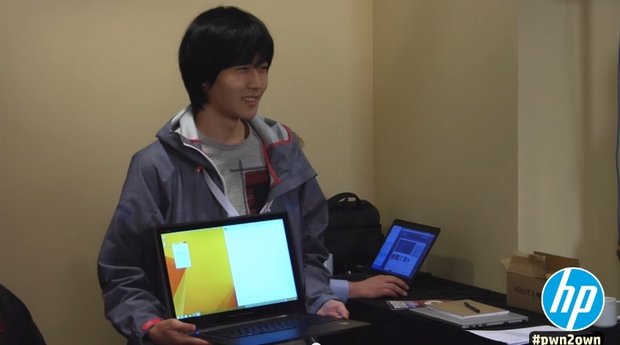

Un ‘hacker’ adolescente gana 225.000 dólares legales en 48 horas

Las noticias sobre ataques informáticos son cada vez más recurrentes y las compañías han empezado a necesitar ayuda externa para localizar sus propias vulnerabilidades. En este contexto, un investigador privadoLEER MÁS