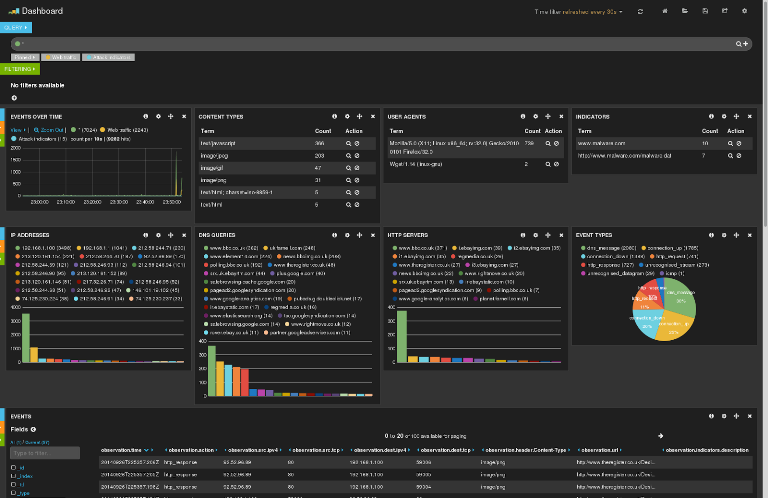

Ya se encuentra disponible el proyecto OWASP Web Hacking Incidents Database

El equipo de OWASP ha lanzado su nuevo proyecto orientado a la seguridad informática, este nuevo proyecto es el llamado OWASP Web Hacking Incidents Database y su finalidad es laLEER MÁS