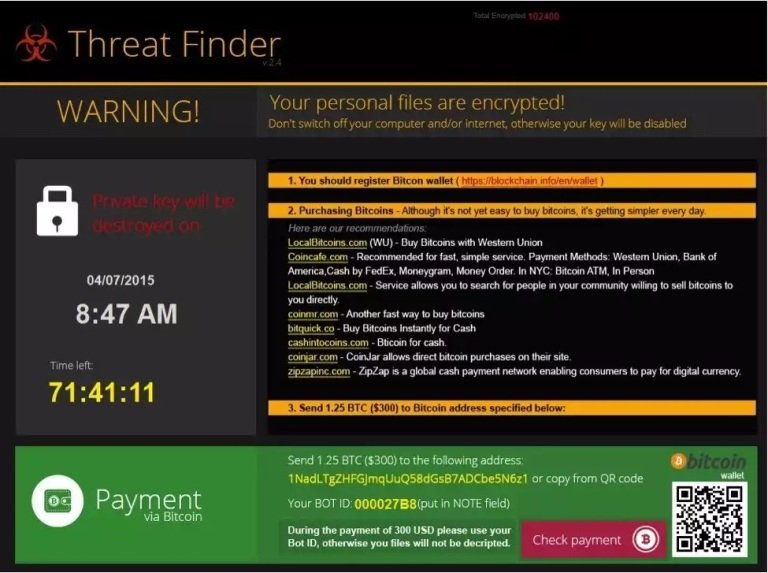

Cómo hackear toda una red corporativa con un simple JPEG malicioso

El analista de seguridad de TrueSec, Marcus Murray, ha descubierto y demostrado públicamente cómo es posible hackear una red corporativa, a través de su servidor Windows, con tan solo subirLEER MÁS