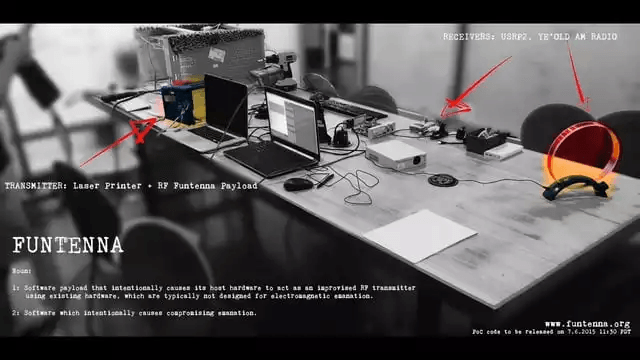

RollJam, el mando universal de 50$ capaz de abrir casi cualquier coche

RollJam es un dispositivo ideado por Samy Kamkar capaz de hacerse con el código que abre y desbloquea cualquier coche. Sólo cuesta unos cincuenta dólares de fabricar y millones deLEER MÁS