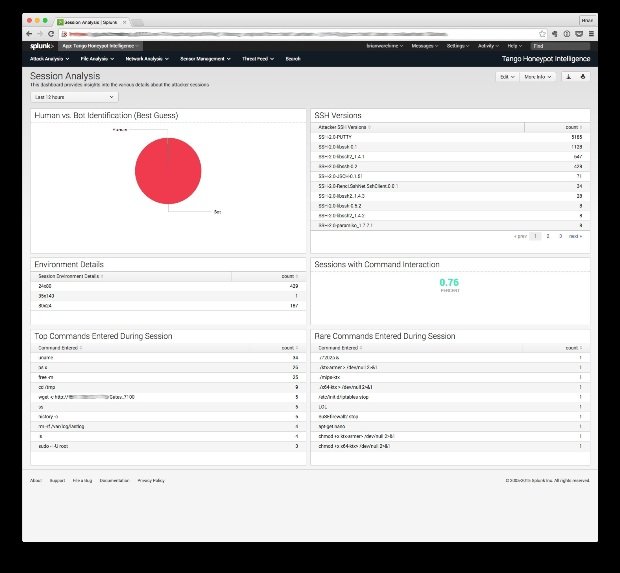

Conjunto de scripts y aplicaciones que ayudan de forma rápida y sencilla a desplegar honeypots.

Tango es un conjunto de scripts y aplicaciones que ayudan de forma rápida y sencilla a desplegar honeypots, y luego ver los datos y el análisis de las sesiones deLEER MÁS