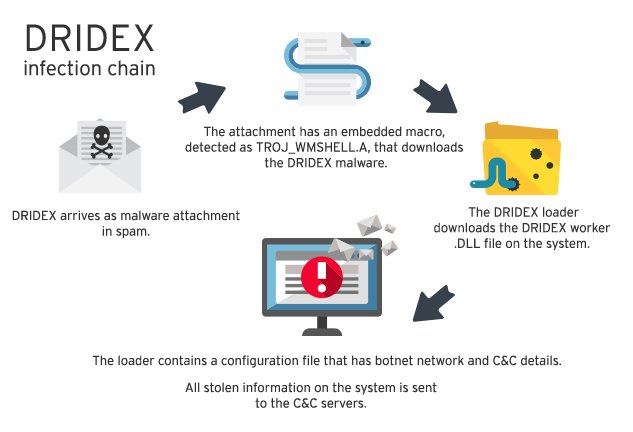

Abrir un simple documento de Word puede secuestrar nuestro ordenador

En los últimos días ha empezado a circular un nuevo malware que cifra los ficheros que tenemos en el ordenador, “secuestrándolos” para luego pedir un rescate económico. Con el nombreLEER MÁS