Demuestran cómo se pueden hackear los drones de Parrot y hacerse con su control

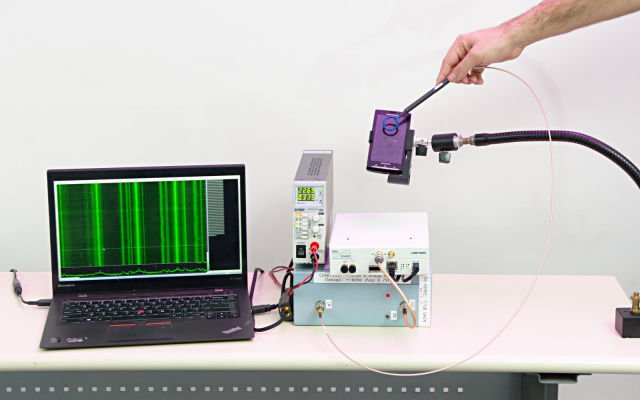

Ayer tuvo lugar en Madrid la RootedCON 2016, el evento de ciberseguridad más importante del año en España. En este congreso orientado específicamente al mundo de la seguridad informática, elLEER MÁS