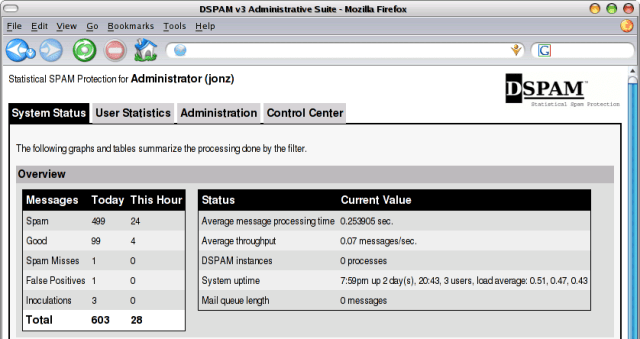

Badlock, la vulnerabilidad en Samba

Cada sistema operativo utiliza sus propios protocolos y herramientas para compartir recursos dentro de una red local. Esto puede generar problemas de incompatibilidad cuando intentamos acceder a los recursos deLEER MÁS