Recupera los datos secuestrados por el ransomware con este kit de herramientas

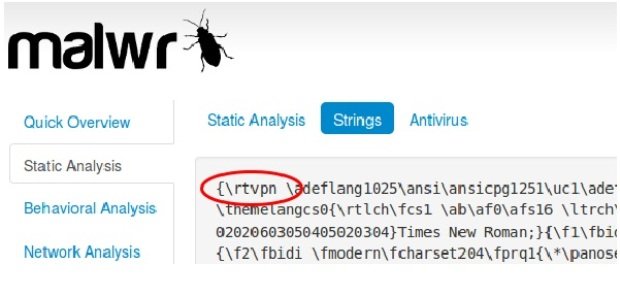

Es cierto que el ransomware es actualmente el tipo de malware más peligroso y que, por desgracia, mayor crecimiento está teniendo en la red. Este tipo de malware, para quienesLEER MÁS