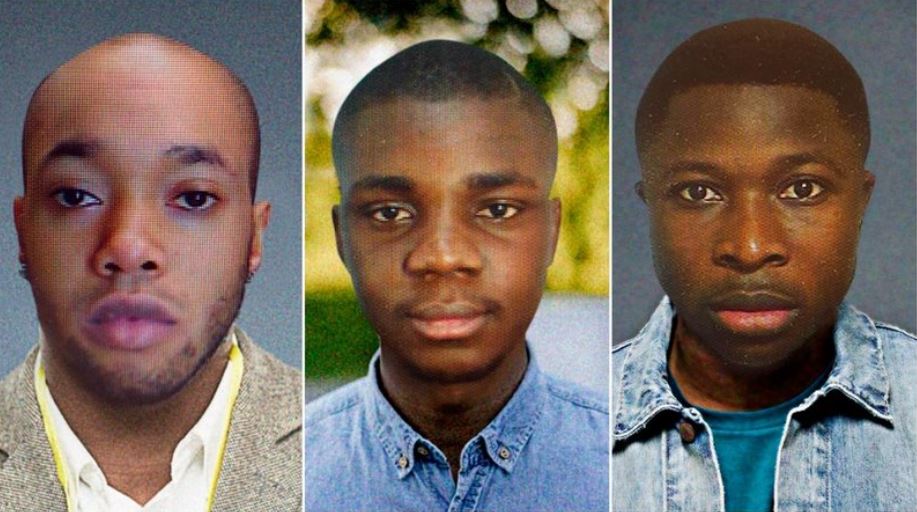

3 Estafadores de la aplicación de citas “Plenty of fish”. Robaron a millones de mujeres inocentes haciéndose pasar por un millonario petrolero

Tres hombres han sido encarcelados hoy por su papel en un fraude romántico durante el cual se robaron cientos de miles de euros a una mujer de 66 años duranteLEER MÁS