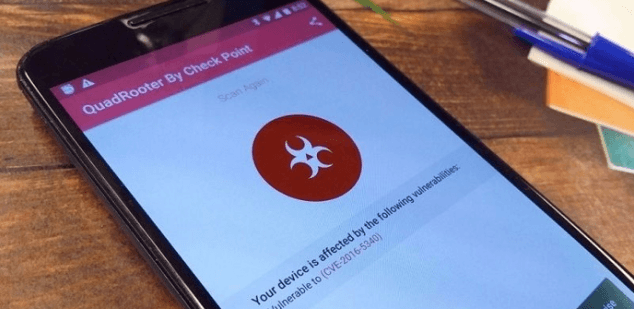

El iPhone podría capturar la huella dactilar y una foto de quien intente robarlo

En lo que a seguridad se refiere, hemos visto cómo los métodos utilizados para el bloqueo de nuestros teléfonos móviles han ido evolucionando con el paso del tiempo y aLEER MÁS