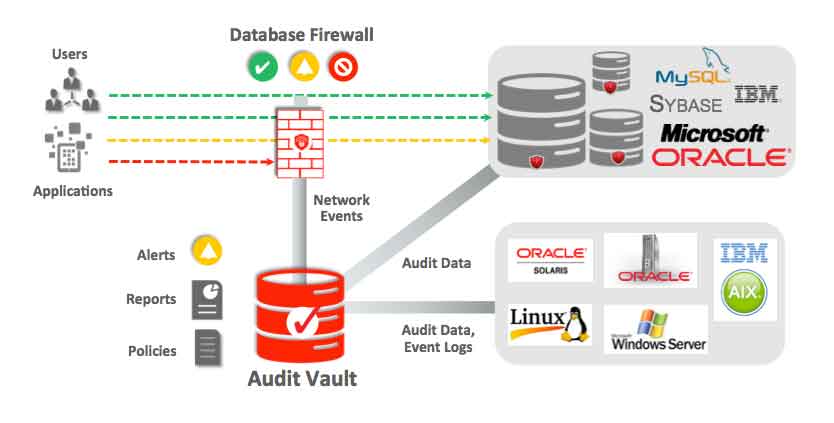

10 vulnerabilidades importantes que afectan a la seguridad de base de datos empresariales

Las infraestructuras de las base de datos para empresas, que a menudo contienen las joyas de la corona de una organización, están sujetas a una amplia gama de ataques contraLEER MÁS