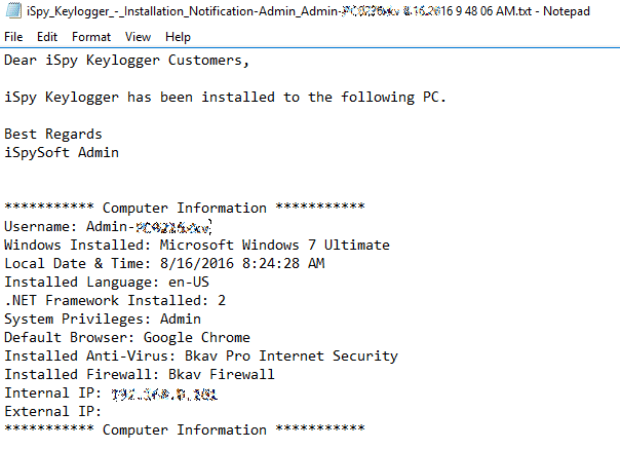

Vuelve el keylogger iSpy con nueva versión y convertido en troyano RAT

iSpy ha sido uno de los keyloggers más peligrosos de los últimos años. Este tipo de malware es programado para capturar las pulsaciones del teclado de sus víctimas y enviarlasLEER MÁS