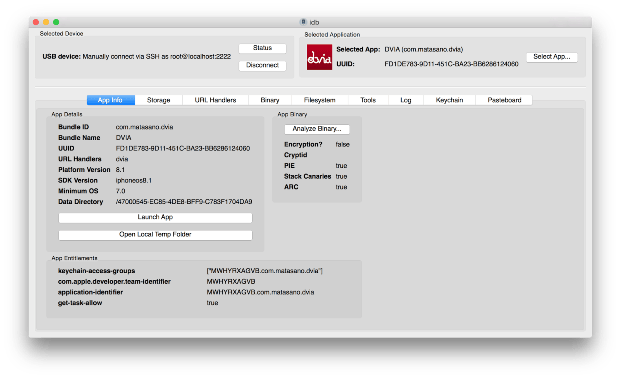

Herramienta para test de penetración de aplicaciones para iOS.

Idb es una herramienta para simplificar algunas tareas comunes para realizar test de penetración de aplicaciones para iOS y aprender a familiarizarse en la investigación de vulnerabilidades de dicho entorno.LEER MÁS