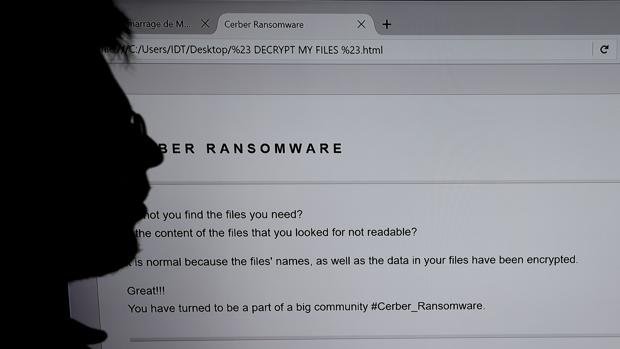

La compañía que afirmaba poder hackear cualquier móvil ha sido hackeada

Cellebrite es una empresa israelí especializada en seguridad, y asegurada con toda tranquilidad que cualquier móvil era susceptible de ser hackeado, y ellos sabían cómo. De hecho, la compañía tuvoLEER MÁS