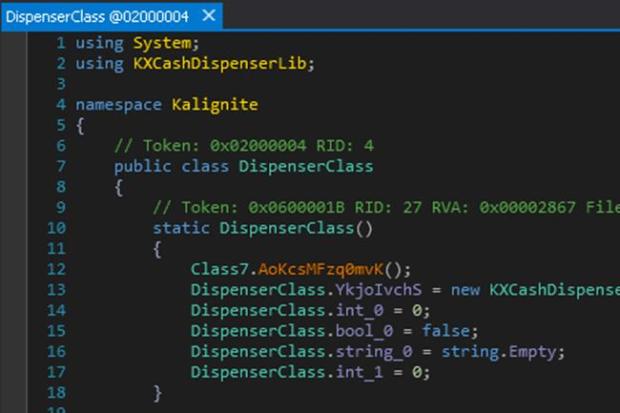

Recupera tus archivos afectados por un ransomware con esta herramienta

Si estas afectado por una amenaza de este tipo tal vez esta herramienta te sirva de utilidad. Un programador ha desarrollado una herramienta para sistemas operativos Windows conocida como CryptoSearch queLEER MÁS