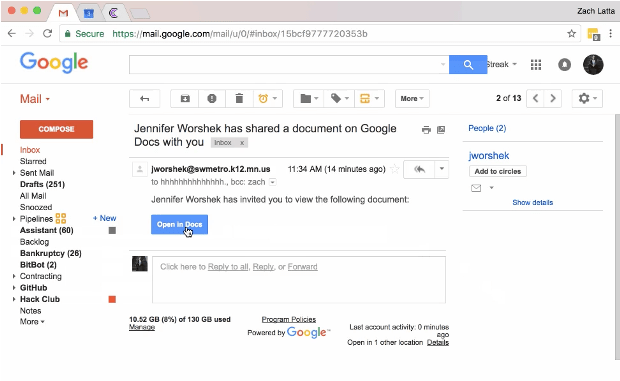

Las distintas formas de hackear un Android y apropiarse de tu móvil

El malware afecta a todos los sistemas existentes, sean más o menos seguros. El software malicioso es imprevisible y puede ser muy peligroso si se lleva al extremo. Muchos piensan que Android esLEER MÁS