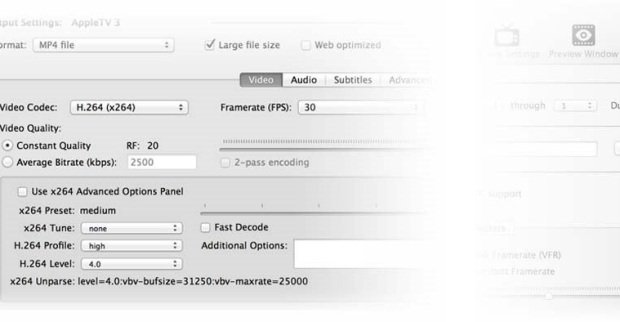

Encuentran el troyano OSX.PROTON en las últimas descargas de HandBrake

Saltaba la noticia hace escasas horas. Las descargas del conocido conversor de video HandBrake realizadas desde el día 2 al día 6, podrían estar infectadas por el troyano OSX.PROTON. LaLEER MÁS