Conoce a ‘Judy’, el virus que ya infectó a millones de smartphones [VIDEO]

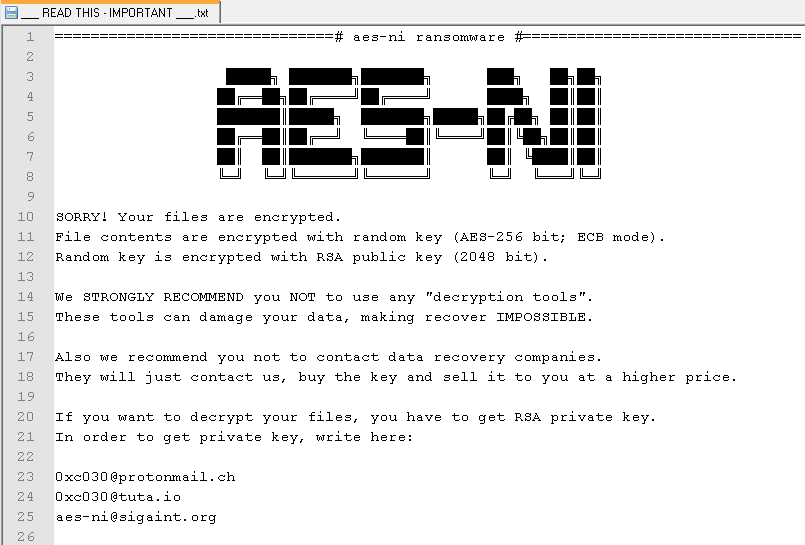

Los dispositivos con sistema operativo Android se enfrentan a esta nueva amenaza que se propaga a través de aplicaciones de la Play Store. Los smartphones que usan sistema operativo AndroidseLEER MÁS