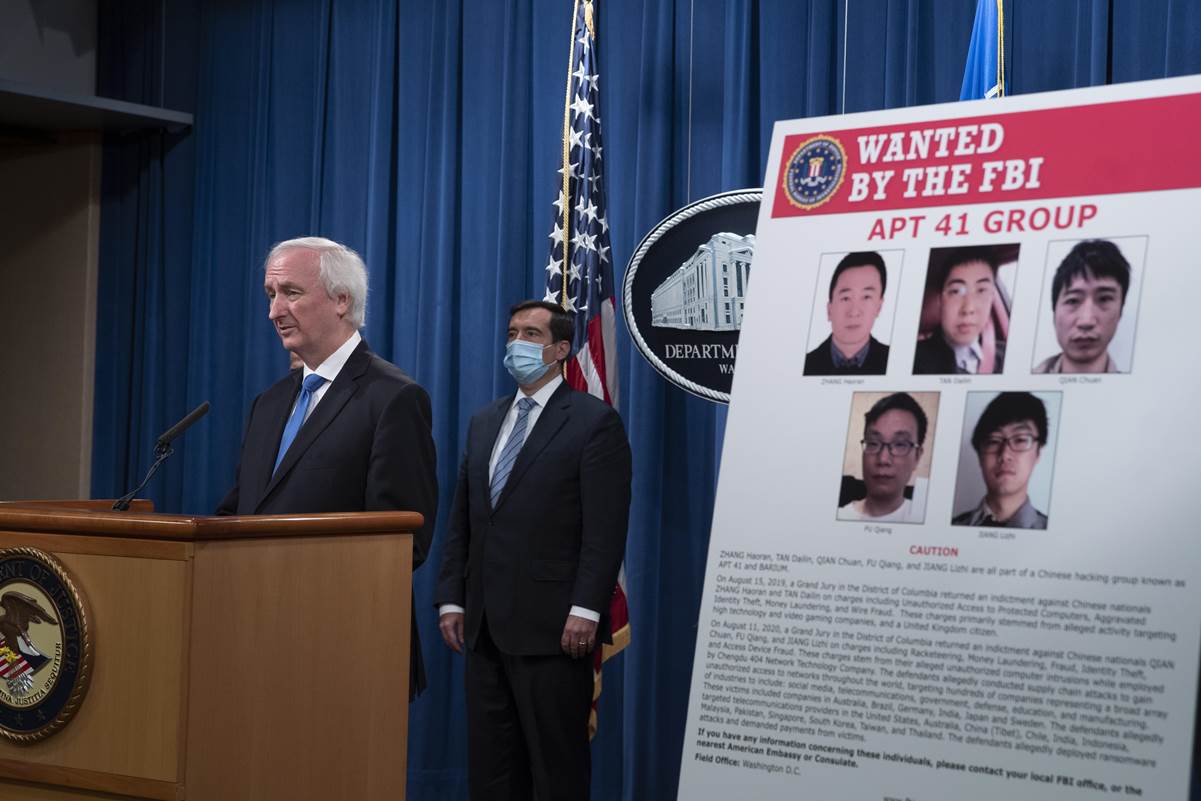

Parche esta vulnerabilidad de día cero de Internet Explorer (cve-2022-41128) antes de que los hackers norcoreanos la exploten

El Grupo de Análisis de Amenazas (TAG) de Google ha encontrado una nueva vulnerabilidad de día cero y los hackers la están explotando activamente y están dirigiendo sus ataques aLEER MÁS