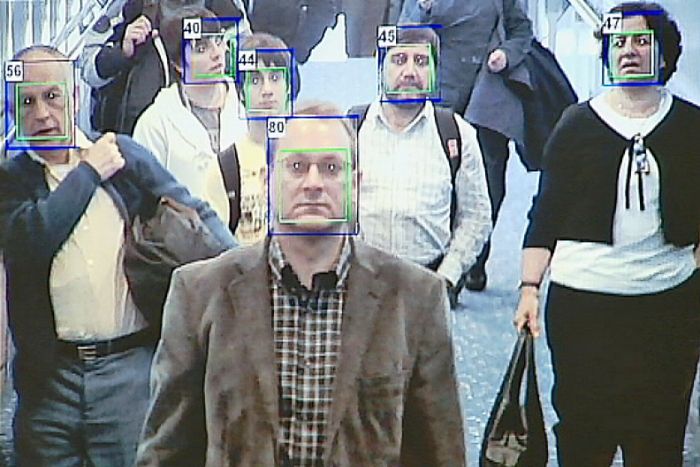

Dispositivos Samsung Galaxy envían mensajes con imágenes privadas a teléfonos almacenados como contactos

La compañía solicita a los usuarios preocupados comunicarse directamente a la empresa. Usuarios reportan que un bug presente en varios modelos de smartphones de Samsung hace que sus fotos sean enviadasLEER MÁS