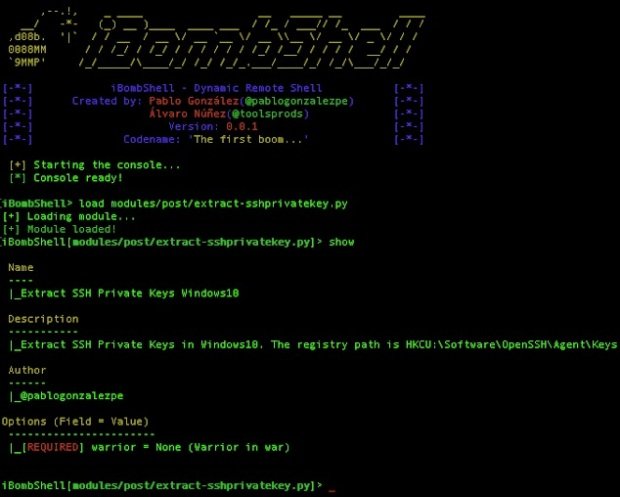

ibombshell: lector de comando remoto

ibombshell es una herramienta escrita en Powershell que permite alertas rápidas son funcionalidades post-exploit (y en algunos casos, durante el exploit). Como reseñan especialistas en borrado seguro de datos, ibombshellLEER MÁS