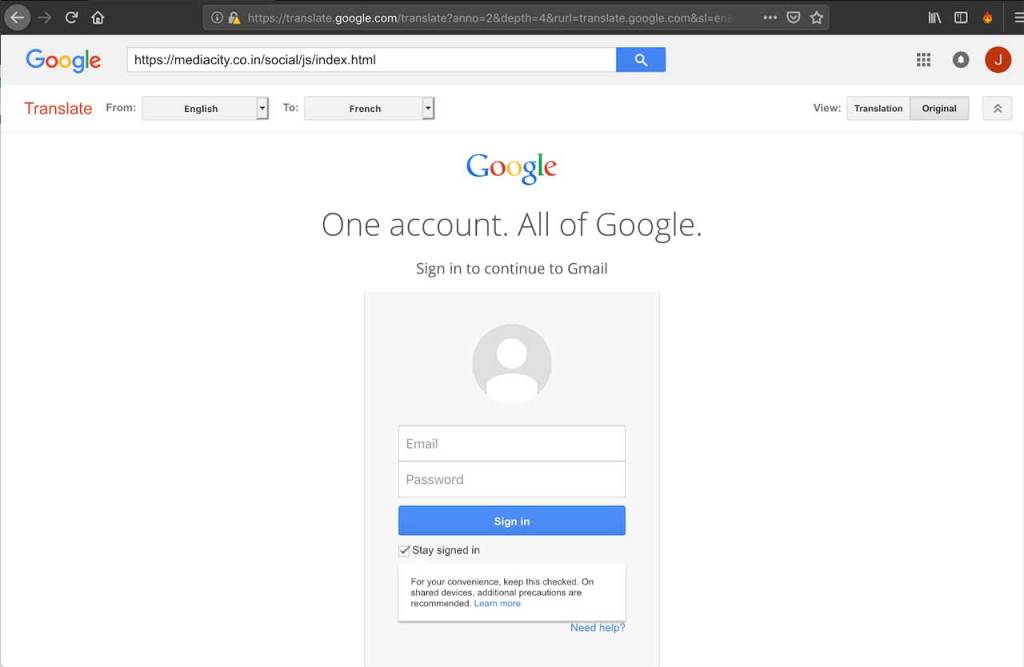

Dos mil millones de registros expuestos por base de datos sin protección

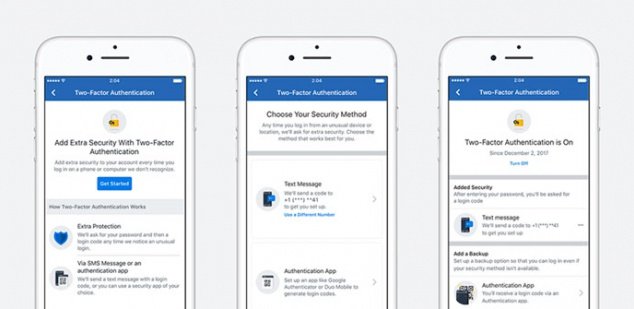

Aún se desconoce por cuánto tiempo permaneció expuesta la información Especialistas en seguridad en redes del Instituto Internacional de Seguridad Cibernética reportan una filtración masiva de datos de múltiples plataformas en línea;LEER MÁS