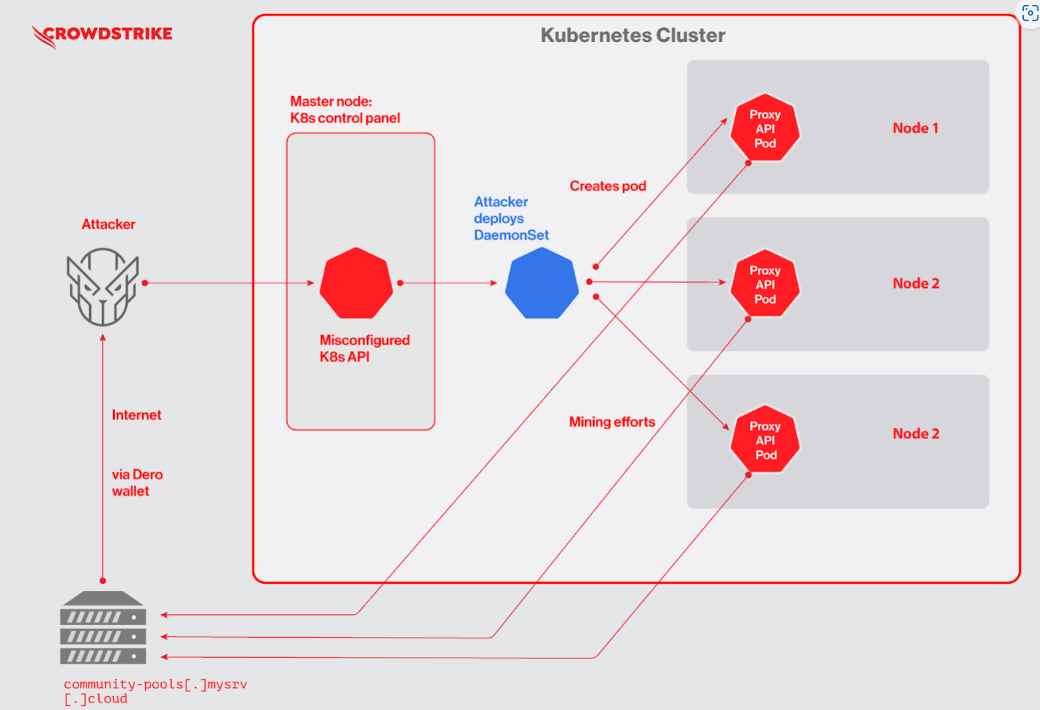

El nuevo malware de cryptojacking puede hackear clústeres de Kubernetes usando este sencillo truco

Dero es una criptomoneda relativamente nueva que pone un fuerte énfasis en la privacidad. Utiliza tecnología de gráficos acíclicos dirigidos (DAG), lo que le permite afirmar que sus transacciones son completamenteLEER MÁS