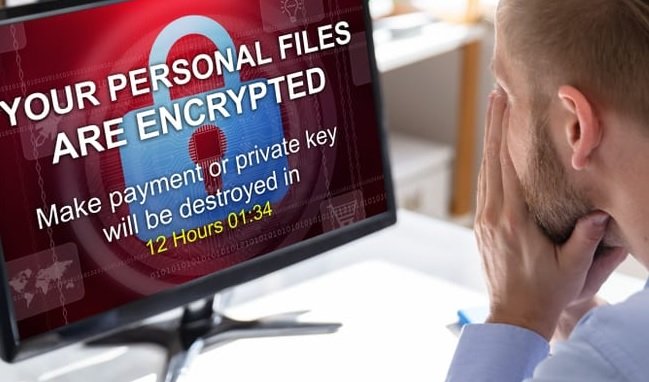

Malware de punto de venta: los peligros del uso de tarjetas de crédito en estaciones de servicio en Estados Unidos, México y Canadá

Uno de los principales problemas de ciberseguridad es la rápida evolución y diversificación de los métodos empleados por los hackers maliciosos, pues a cada momento surgen nuevas variantes de ataqueLEER MÁS