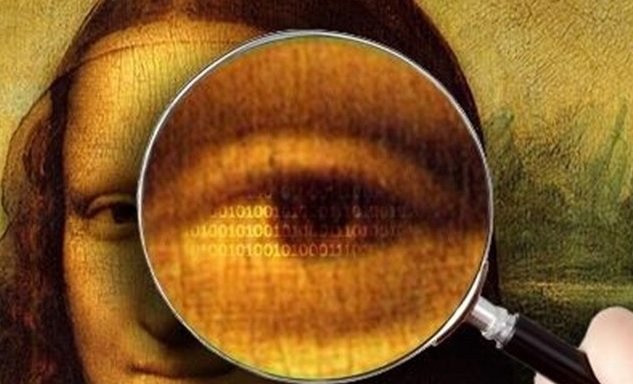

Interpol hackea cryptomalware que infectó millones de enrurtadores en todo el mundo

Interpol, en colaboración con otras agencias, ha asestado un duro golpe al cibercrimen en Asia. La agencia internacional anunció la exitosa conclusión de la Operación Goldfish Alpha, para la queLEER MÁS