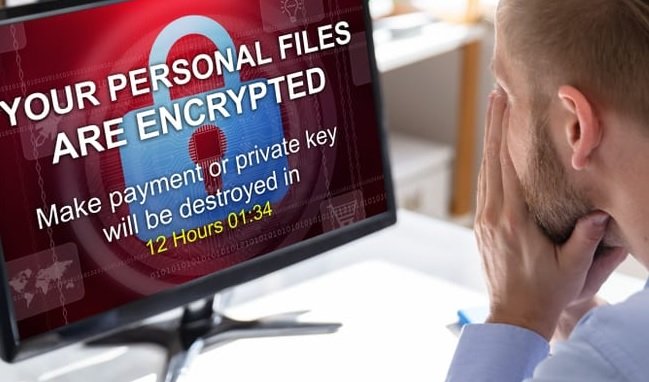

Publican vulnerabilidad día cero de Windows; es posible hackear cualquier computadora con este sistema

La frecuencia con la que han estado apareciendo reportes sobre vulnerabilidades día cero explotadas en escenarios reales es una de las principales preocupaciones de la comunidad de la ciberseguridad. Recientemente,LEER MÁS