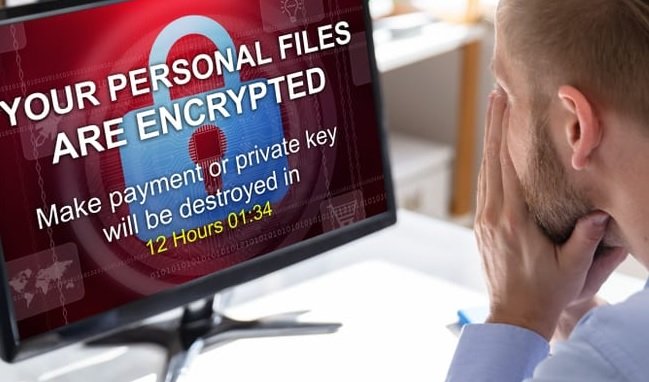

Este hombre creó el virus ‘I Love You’ e infectó 50 millones de computadoras

El malware se ha vuelto un problema tan común que en ocasiones se presta poca atención a las personas detrás de estos desarrollos, aunque en ocasiones los creadores de virusLEER MÁS