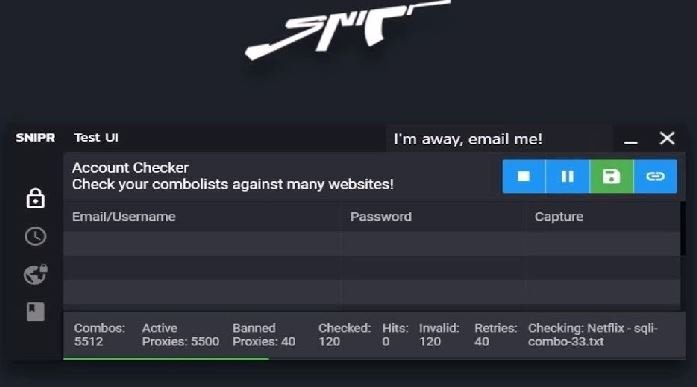

Ver estas series pirateadas de Netflix y Amazon Prime infectará su dispositivo con virus

La búsqueda de contenido pirateado en línea es una práctica común, aunque muy peligrosa, mencionan expertos de un curso para hackear celulares. Cifras recientes señalan que el streaming es elLEER MÁS