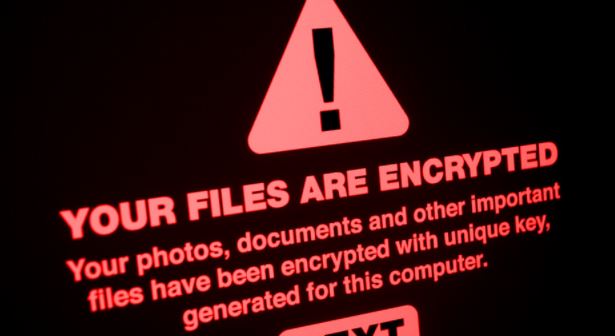

BancoEstado de Chile es hackeado; 15 mil equipos de cómputo cifrados con virus y venta de acceso a sus servidores. Los clientes deben llamar al banco y asegurar su dinero

Un nuevo incidente de hacking en América Latina podría poner en serios aprietos a miles de personas. Expertos en seguridad de aplicaciones mencionan que el Banco del Estado de ChileLEER MÁS