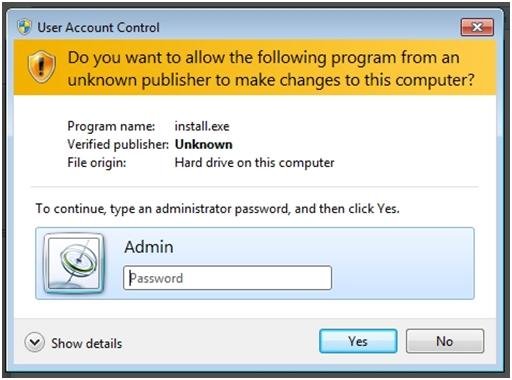

CVE-2020-4006 y CVE-2020-15999: Dos vulnerabilidades día cero para hackear los productos VMware

Especialistas en ciberseguridad han detectado dos vulnerabilidades críticas en las soluciones de virtualización desarrolladas por VMware. Acorde al reporte, la explotación exitosa de las fallas permitiría a los actores deLEER MÁS