Cibercriminales despliegan malware a través de WhatsApp para hackear dispositivos Android

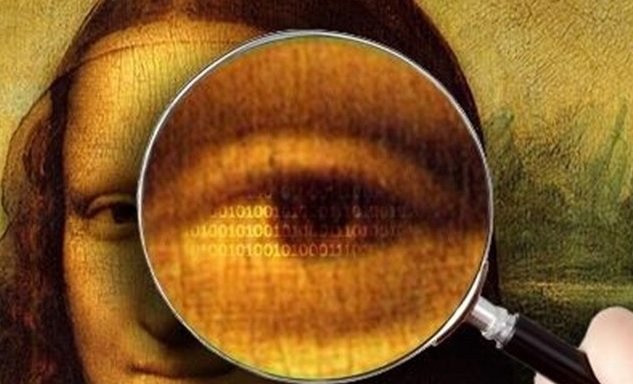

Un reciente reporte de seguridad detalla la detección de una nueva variante de malware para dispositivos Android desplegada de forma automática a través de plataformas de mensajería instantánea, principalmente WhatsApp.LEER MÁS