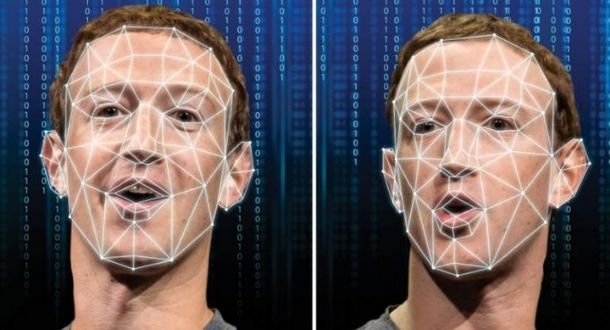

Cómo crear su propio video deepfake de forma profesional, fácil y sin costo

Aunque resultaría difícil para la gran mayoría de las personas elaborar una definición concreta del concepto “deepfake”, es un hecho que muchos hemos escuchado en más de una ocasión sobreLEER MÁS